Формирование программно и аппаратно некриптостойкой квитанции – контрольной суммы CRC

Министерство образования и науки

Российской Федерации

Федеральное государственное бюджетное

образовательное учреждение высшего образования

ИРКУТСКИЙ НАЦИОНАЛЬНЫЙ

ИССЛЕДОВАТЕЛЬСКИЙ ТЕХНИЧЕСКИЙ УНИВЕРСИТЕТ

Заочно-вечерний факультет

Кафедра вычислительной техники

Отчет

по контрольной работе

«Сформировать программно и аппаратно

некриптостойкую квитанцию - контрольную сумму CRC»

По дисциплине: «Защита информации»

Выполнил:

студент группы ЭВМбз-12 Самсонюк О.В.

Проверил:

Глухих В.И.

Иркутск 2016

Постановка задачи

1. Построить контроллер контрольной суммы CRC для образующего

полинома x8 + x2 + x + 1

2. Сформировать квитанцию для заданного файла программно

табличным методом (таблицу сформировать программно).

3. Выполнить проверку квитанции для заданного файла аппаратным

методом.

Теория

Квитанция - это сжатый образ (дайджест) блока передаваемых или хранимых

данных, представляет собой структуру, имеющую относительно небольшой постоянный

объем.

К квитанции предъявляется ряд требований:

- квитанция однозначно отражает содержимое файла.

- по квитанции не может быть восстановлен квитируемый файл.

- квитанция должна быть легко реализуема с минимальными

затратами вычислительных ресурсов как программными, так и аппаратными

средствами.

Основная задача квитанции - защита передаваемых или хранимых данных от

непреднамеренных искажений.

Существует

множество массивов данных, дающих одинаковые квитанции - так называемые

коллизии <#"872322.files/image001.jpg">

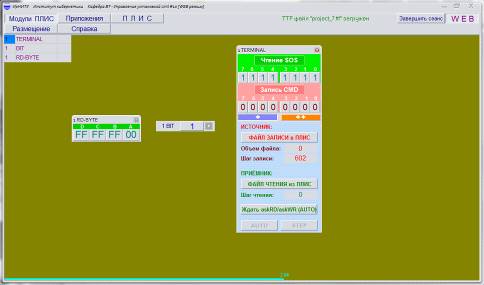

Тестирования

Входная информация:

995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A174D16: 016

Информация получена без ошибок.

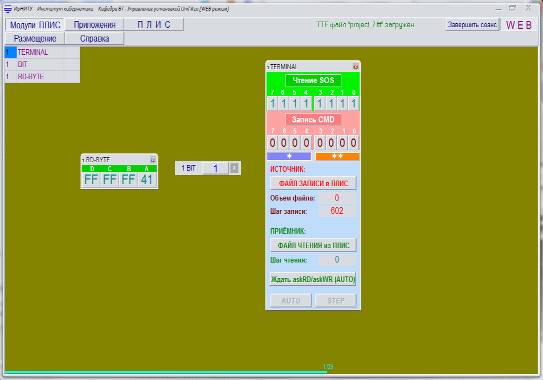

Входная информация: 995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A17995A184D16

CRC:

4116

Информация получена с ошибками.

Список используемой литературы

1. Глухих

В.И. Цифровая схемотехника. Технология внутрисхемного программирования.

-Иркутск: Изд-во ИрГТУ,2001. -160 с.

. Антонов

А.П. Язык описания цифровых устройств AlteraHDL: Практический курс. - М.: ИП

РадиоСофт, 2001. -224 с.

. Аршинов

М. Н., Садовский Л. Е. Коды и математика (рассказы о кодировании). - М.: Наука,

1983. - 144 с.

4. Баричев

С.Г., Гончаров В.В., Серов Р.Е. Основы современной криптографии. Учебное

пособие. - М.: Горячая линия - Телеком, 2001. - 120 с.

5. Белов

Е.Б., Лось В.П., Мещеряков Р.В., Шелупанов А.А. Основы информационной

безопасности. Учебное пособие для вузов. - М.: Горячая линия - Телеком, 2006. -

544 с.

6. Галатенко

В.А. Основы информационной безопасности. Курс лекций. - М.: ИНТУИТ. РУ, 2006. -

205 с.