|

шина (bus)

|

если компьютеры подключены вдоль одного кабеля

(сегмента)

|

|

звезда (star)

|

в том случае, когда компьютеры подключены к

сегментам кабеля, исходящим из одной точки (или концентратора)

|

|

кольцо(ring)

|

если кабель, к которому подключены компьютеры,

замкнут

|

Так же используются еще две топологии: древовидная (Tree) и ячеистая

(Mesh).

Сети с шинной топологией используют линейный моноканал (коаксиальный

кабель) передачи данных, на концах которого устанавливаются оконечные

сопротивления (терминаторы). Каждый компьютер подключается к коаксиальному

кабелю с помощью Т-разъема (Т - коннектор). Данные от передающего узла сети

передаются по шине в обе стороны, отражаясь от оконечных терминаторов.

Терминаторы предотвращают отражение сигналов, т.е. используются для гашения

сигналов, которые достигают концов канала передачи данных. Таким образом,

информация поступает на все узлы, но принимается только тем узлом, которому она

предназначается. В топологии логическая шина среда передачи данных используются

совместно и одновременно всеми ПК сети, а сигналы от ПК распространяются

одновременно во все направления по среде передачи. Так как передача сигналов в

топологии физическая шина является широковещательной, т.е. сигналы

распространяются одновременно во все направления, то логическая топология данной

локальной сети является логической шиной.

В сети, построенной по топологии типа “звезда” каждая рабочая станция

подсоединяется кабелем (витой парой) к концентратору или хабу (hub).

Концентратор обеспечивает параллельное соединение ПК и, таким образом, все

компьютеры, подключенные к сети, могут общаться друг с другом.Данные от

передающей станции сети передаются через хаб по всем линиям связи всем ПК.

Информация поступает на все рабочие станции, но принимается только теми

станциями, которым она предназначается. Так как передача сигналов в топологии

физическая звезда является широковещательной, т.е. сигналы от ПК

распространяются одновременно во все направления, то логическая топология

данной локальной сети является логической шиной.

Данная топология применяется в локальных сетях с архитектурой 10Base-T

Ethernet.

В сети с топологией кольцо все узлы соединены каналами связи в

неразрывное кольцо (необязательно окружность), по которому передаются данные.

Выход одного ПК соединяется с входом другого ПК. Начав движение из одной точки,

данные, в конечном счете, попадают на его начало. Данные в кольце всегда

движутся в одном и том же направлении. Принимающая рабочая станция распознает и

получает только адресованное ей сообщение. В сети с топологией типа физическое

кольцо используется маркерный доступ, который предоставляет станции право на

использование кольца в определенном порядке. Логическая топология данной сети -

логическое кольцо. Данную сеть очень легко создавать и настраивать. К основному

недостатку сетей топологии кольцо является то, что повреждение линии связи в

одном месте или отказ ПК приводит к неработоспособности всей сети.

Как правило, в чистом виде топология “кольцо” не применяется из-за своей

ненадёжности, поэтому на практике применяются различные модификации кольцевой

топологии.

Виды протоколов

Что такое сетевой протокол?

Сетевым протоколом называется набор правил, позволяющий осуществлять

соединение и обмен данными между двумя и более включёнными в сеть компьютерами.

Фактически разные протоколы зачастую описывают лишь разные стороны одного типа

связи; взятые вместе, они образуют так называемый стек протоколов. Названия

«протокол» и «стек протоколов» также указывают на программное обеспечение,

которым реализуется протокол

Уровни протоколов.

Наиболее распространённой системой классификации сетевых протоколов

является так называемая модель OSI. В соответствии с ней протоколы делятся на 7

уровней по своему назначению - от физического (формирование и распознавание

электрических или других сигналов) до прикладного (API для передачи информации

приложениями):

Прикладной уровень (Application layer). Верхний (7-й) уровень модели,

обеспечивает взаимодействие сети и пользователя. Уровень разрешает приложениям

пользователя доступ к сетевым службам, таким как обработчик запросов к базам

данных, доступ к файлам, пересылке электронной почты. Также отвечает за

передачу служебной информации, предоставляет приложениям информацию об ошибках

и формирует запросы к уровню представления. Пример: HTTP, POP3, SMTP.

Уровень представления (Presentation layer). 6-й уровень отвечает за

преобразование протоколов и кодирование/декодирование данных. Запросы

приложений, полученные с уровня приложений, он преобразует в формат для

передачи по сети, а полученные из сети данные преобразует в формат, понятный

приложениям. На уровне представления может осуществляться сжатие/распаковка или

кодирование/декодирование данных, а также перенаправление запросов другому

сетевому ресурсу, если они не могут быть обработаны локально.

Сеансовый уровень (Session layer). 5-й уровень модели отвечает за

поддержание сеанса связи, что позволяет приложениям взаимодействовать между

собой длительное время. Сеансовый уровень управляет созданием/завершением

сеанса, обменом информацией, синхронизацией задач, определением права на

передачу данных и поддержанием сеанса в периоды неактивности приложений.

Синхронизация передачи обеспечивается помещением в поток данных контрольных

точек, начиная с которых возобновляется процесс при нарушении взаимодействия.

Транспортный уровень (Transport layer). 4-й уровень модели, предназначен

для доставки данных без ошибок, потерь и дублирования в той последовательности,

как они были переданы. При этом неважно, какие данные передаются, откуда и

куда, то есть он предоставляет сам механизм передачи. Блоки данных он разделяет

на фрагменты, размер которых зависит от протокола, короткие объединяет в один,

а длинные разбивает. Протоколы этого уровня предназначены для взаимодействия

типа точка-точка. Пример: TCP, UDP

Сетевой уровень (Network layer).3-й уровень сетевой модели OSI,

предназначен для определения пути передачи данных. Отвечает за трансляцию

логических адресов и имён в физические, определение кратчайших маршрутов,

коммутацию и маршрутизацию, отслеживание неполадок и заторов в сети. На этом уровне

работает такое сетевое устройство, как маршрутизатор.

Уровень звена данных (Data Link layer). Часто это уровень называется

канальным. Этот уровень предназначен для обеспечения взаимодействия сетей на

физическом уровне и контроля над ошибками, которые могут возникнуть. Данные,

полученные с физического уровня, он упаковывает во фреймы, проверяет на

целостность, если нужно исправляет ошибки и отправляет на сетевой уровень.

Канальный уровень может взаимодействовать с одним или несколькими физическими

уровнями, контролируя и управляя этим взаимодействием. Спецификация IEEE 802

разделяет этот уровень на 2 подуровня - MAC (Media Access Control) регулирует

доступ к разделяемой физической среде, LLC (Logical Link Control) обеспечивает

обслуживание сетевого уровня. На этом уровне работают коммутаторы, мосты. В

программировании этот уровень представляет драйвер сетевой платы, в

операционных системах имеется программный интерфейс взаимодействия канального и

сетевого уровней между собой, это не новый уровень, а просто реализация модели

для конкретной ОС. Примеры таких интерфейсов: ODI, NDIS

Физический уровень (Physical layer). Самый нижний уровень модели,

предназначен непосредственно для передачи потока данных. Осуществляет передачу

электрических или оптических сигналов в кабель или в радиоэфир и соответственно

их приём и преобразование в биты данных в соответствии с методами кодирования

цифровых сигналов. Другими словами, осуществляет интерфейс между сетевым

носителем и сетевым устройством. На этом уровне работают концентраторы (хабы),

повторители (ретрансляторы) сигнала и медиа конверторы. Функции физического

уровня реализуются на всех устройствах, подключенных к сети. Со стороны

компьютера функции физического уровня выполняются сетевым адаптером или

последовательным портом.

Программное обеспечение компьютеров делится на три вида: системное;

прикладное инструментальное. Системное программное обеспечение - это комплекс

программ, которые обеспечивают эффективное управление компонентами

вычислительной системы, такими как процессор, оперативная память, каналы

ввода-вывода, сетевое и коммуникационное оборудование и т.п. Системное

программное обеспечение реализует связь аппаратного и программного обеспечения,

выступая как "межслойный интерфейс" с одной стороны которого аппаратура,

а с другой приложения пользователя.

Прикладное программное обеспечение - предприятий и организаций. Например,

финансовое управление, система отношений с потребителями, сеть поставок. К

этому типу относится также ведомственное ПО предприятий малого бизнеса, а также

ПО отдельных подразделений внутри большого предприятия. (Примеры: Управление

транспортными расходами, Служба IT поддержки)Инструментальное программное

обеспечение - программное обеспечение, предназначенное для использования в ходе

проектирования, разработки и сопровождения программ. Обычно этот термин

применяется для акцентирования отличия данного класса ПО от прикладного и

системного программного обеспечения.

Виды технологии.

На всех иерархических уровнях организации технология делится на практическую

(объективную), научную и теоретическую (субъективные). С практической

технологией непосредственно связана научная, а с научной - теоретическая.

Практическая технология.

Практическая технология - это отработанная опытом совокупность процессов

и операций по созданию определенного вида потребительной стоимости. Данная

технология может быть представлена, изображена, описана и т.д.

Задачи действующей технологии меняются от условий ее функционирования. К

основным задачам в области материального производства относят: изыскание и

реализацию средств интенсификации технологических процессов; контроль

технологии, средств производства, изменение условий производства; подготовку

производства к выпуску новых товаров или товаров улучшенного качества.

Характерными признаками объективной, действующей технологии являются:

динамизм, конкретность, материальная обусловленность и логичность (строгая

последовательность действий, операций, движений).

Научная технология. Научная технология изучает и обобщает опыт создания

потребительных стоимостей. Предмет ее изучения - процессы взаимодействия

средств труда, предметов труда и окружающей среды при создании всего

многообразия потребительных стоимостей. В области материального производства ее

задачи следующие: - изучение закономерностей протекания процессов

преобразования предметов труда в продукцию или товары; - изыскание

прогрессивных способов воздействия на предметы труда, их проверка; - разработка

мероприятий по защите природы; - выбор и проектирование наиболее эффективной и

безопасной практической технологии.

Теоретическая технологияТеоретическая технология изучает диалектику

технологии и возможность использования законов развития природы и общества для

преобразования материального и духовного мира человека. Предмет ее исследования

- процессы развития познающей и преобразующей деятельности человека. Основные

задачи:

познание законов взаимодействия человека с природой; - изучение

возможностей и условий практического применения познанных законов или

закономерностей;

разработка, обоснование и экспериментальная проверка новых

технологических процессов.

Основная проблема теоретической технологии относится к развитию системы

«человек-природа». Она заключается в том, чтобы разработать стратегию и тактику

оптимального развития человеческой цивилизации на ближайшую перспективу.

Главным критерием и одновременно ограничивающим условием при решении основной

проблемы должно быть выполнение требования о недопустимости перерастания

отношений между противоположностями в антагонистические (например, противоречия

между природой и техникой, между человеком и природой и др.). С основной

проблемой связано много других проблем, таких как специализация и интеграция,

систематизация процессов и их форм, классификация наук, естественных и

технологических процессов.

Виды серверов.

Файл-сервер - сервер, на котором хранятся все файлы сети. Это жесткий

диск или несколько дисков, хранящих информационные ресурсы (различные файлы), к

которым осуществлен доступ других компьютеров. Для обмена файлами между клиентом

и сервером используется протокол FTP (File Transfer Protocol - протокол

передачи файлов). С помощью этого протокола пользователь может загружать

документы, картинки, музыкальные файлы, программы в сети. С его легкой подачи

Вы можете загружать страницы любого сайта в интернете, связывать компьютеры

между собой. Доступ к файловому серверу осуществляется после авторизации

пользователя и защищен паролем. Файл-сервером может считаться любой компьютер с

большим дисковым пространством (жестким диском), который хранит файлы

различного типа.

Почтовый сервер - сервер, совершающий принятие и отправление почтовой

переписки. Оболочка почтового сервера может быть любая, в зависимости от

программного обеспечения, установленного на Вашем компьютере. Но сам почтовый

сервер, это нечто большее. После отправки электронной почты на конкретный

почтовый адрес, сообщение поступает на почтовый сервер, где обрабатывается.

Адрес получателя индексируется, почтовый сервер находит его в сети и отправляет

сообщение получателю. В этом процессе участвует не один почтовый сервер, а

множество серверов, которые обмениваются между собой информацией.

Веб-сервер - сервер, на котором расположены все сайты, находящиеся в сети

Интернет. Это сервер, который подключен к интернету и принимает запросы

пользователей с помощью протокола HTTP (HyperText Transfer Protocol - протокол

передачи гипертекста). Веб-сервер получает запрос, обрабатывает его и выдает

результат, который может быть не только файловым, но и гипертекстовым. Запросы

идентифицируются с помощью URL (Uniform Resource Locator - универсальный

локатор ресурса), стандартного способа записи адреса ресурса в сети Интернет.

По сути веб-хостинг это и есть веб-сервер. Он является хранителем страниц

Вашего сайта на своем сервере и проводником между Вами и Вашим сайтом, а также

между вашим ресурсом и другими пользователями сети. Прокси-сервер - по сути это

тоже веб-сервер, но он осуществляет запросы в интернет вместо вас. Это комплекс

программ, с помощью которого пользователь получает информацию из сети косвенно.

То есть пользователь (клиент) сначала подключается к прокси-серверу и

отправляет ему запрос. После чего сервер сам находит информацию в сети и

отправляет ее клиенту. Но ответ на запрос может быть изменен прокси-сервером.

Это делается с определенной целью. Использование прокси-сервера позволяет

защитить клиентский компьютер или локальную сеть от атак вредоносных программ,

обеспечить анонимность доступа клиента, ограничить доступ к некоторым ресурсам

сети или напротив, обойти запреты на непосредственный доступ к некоторым

ресурсам, позволяет сжимать данные, отвечающие на запрос или предоставить

запрошенную клиентом информацию из кэша прокси-сервера.

Сервер базы данных - сервер, который обслуживает базу данных и

обеспечивает доступ к данным с помощью системы клиент-сервер. В основном все

программы используют для своей работы базы данных (базы данных отдельной фирмы,

сайты в интернете и др.). Если количество данных очень большое и к ним

необходим совместный доступ, то для этого выделяется отдельный сервер базы

данных. Для веб-сервера это просто необходимо. Для работы с базами данных чаще

всего используется язык программирования SQL, язык структурированных запросов.

Самыми распространенными серверами баз данных являются SQL SERVER

(Microsoft), SQL BASE SERVER, Oracle SERVER (Oracle Corporation), IBM DB2,

Informix. Они работают на платформе различных операционных систем, таких как

MSDOS, OS/2, Xenix, Unix.Игровой сервер - сервер, обеспечивающий связь между

клиентами сети, который позволяет им взаимодействовать друг с другом. Целью

такого взаимодействия является игра, программное обеспечение которой находится

на сервере и позволяет игрокам общаться между собой в рамках конкретной игры.

Игровой сервер получает информацию о состоянии файлов игрока и его действиях,

обрабатывает их, производит обновление системы и отправляет данные после

систематизации всем участникам игры. В основном, игровой сервер размещен на

сервере какой-либо хостинг компании. Для примера, самой популярным игровым

сервером в сети является игра «Counter-Strike».

Достоинства сетевого оборудования:

легкость создания и реструктуризации;

мобильность;

возможность подключения к сети другого типа;

высокая скорость доступа в Интернет;

Недостатки:

низкая скорость передачи данных;

безопасность;

несовместимость оборудования;

неисправность сервера может сделать сеть неработоспособной;

Достоинства и недостатки топологий:

. Шина.

Представляет собой общий кабель (шина, магистраль), к которому

подсоединяются рабочие станции. На концах кабеля обязательно ставятся

терминаторы, для предотвращения отражения сигнала.

Достоинства:

Дешевизна;

Простота установки и настройки;

Поломка рабочей станции не отражается на работе сети;

Недостатки:

Отключение всей сети при обрыве кабеля или поломки терминатора;

Трудно найти неисправность;

При увеличении сети, падает ее производительность;

. Кольцо.

Достоинства:

Простота установки;

Дешевизна, из-за практически полного отсутствия сетевого оборудования;

Устойчивая работа без существенного падения скорости передачи данных;

Недостатки:

Отключение всей сети при поломке или отключении хотя бы одной рабочей

станции;

Сложность конфигурирования и настройки;

Трудно найти неисправность;

. Звезда.

В этой топологии все компьютеры сети присоединены к центральному узлу

(обычно сетевой концентратор). Несколько таких сетей может функционировать в

совокупности, составляя сложную топологию - "дерево".

Достоинства:

Поломка рабочей станции не отражается на работе сети;

Легко расширяется;

Легко найти неисправность;

При правильном проектировании высокая производительность;

Недостатки:

отключение всей (или сегмента) сети при поломке или отключении

концентратора;

требуется относительно больше кабеля;

количество рабочих станций ограничено количеством портов в концентраторе;

Достоинства стека протоколов TCP/IP:

основное достоинство стека протоколов TCP/IP в том, что он обеспечивает

надежную связь между сетевым оборудованием от различных производителей;

независимость от сетевой технологии - стек только определяет элемент

передачи, дейтаграмму, и описывает способ ее движения по сети;

всеобщая связанность - стек позволяет любой паре компьютеров, которые его

поддерживают, взаимодействовать друг с другом. Каждому компьютеру назначается

логический адрес, а каждая передаваемая дейтаграмма содержит логические адреса

отправителя и получателя. Промежуточные маршрутизаторы используют адрес

получателя для принятия решения о маршрутизации.

подтверждения. Протоколы стека обеспечивают подтверждения правильности

прохождения информации при обмене между отправителем и получателем.

стандартные прикладные протоколы. Протоколы стека TCP/IP включают в свой

состав средства поддержки основных приложений, таких как электронная почта,

передача файлов, удаленный доступ и т.д.

Недостатки:

ревизоры имеют достаточно развитые алгоритмы, обнаруживают стелс-вирусы и

могут даже отличить изменения версии проверяемой программы от изменений,

внесенных вирусом. К числу программ-ревизоров относится широко распространенная

программа Kaspersky Monitor.

Программы-фильтры или «сторожа» представляют собой небольшие резидентные

программы, предназначенные для обнаружения подозрительных действий при работе

компьютера, характерных для вирусов. Такими действиями могут являться:

− попытки коррекции файлов с расширениями СОМ. ЕХЕ;

− изменение атрибутов файла;

− прямая запись на диск по абсолютному адресу;

− запись в загрузочные секторы диска;

− загрузка резидентной программы.

При попытке какой-либо программы произвести указанные действия «сторож»

посылает пользователю сообщение и предлагает запретить или разрешить

соответствующее действие. Программы-фильтры весьма полезны, так как способны

обнаружить вирус на самой ранней стадии его существования, до размножения.

Однако они не «лечат» файлы и диски.

Для уничтожения вирусов требуется применить другие программы, например

фаги. К недостаткам программ-сторожей можно отнести их «назойливость»

(например, они постоянно выдают предупреждение о любой попытке копирования

исполняемого файла), а также возможные конфликты с другим программным

обеспечением.

Вакцины или иммунизаторы - это резидентные программы. предотвращающие

заражение файлов. Вакцины применяют, если отсутствуют программы-доктора,

«лечащие» этот вирус. Вакцинация возможна только от известных вирусов. Вакцина

модифицирует программу или диск таким образом, чтобы это не отражалось на их

работе, а вирус будет воспринимать их зараженными и поэтому не внедрится. В

настоящее время программы-вакцины имеют ограниченное применение:

. Своевременное обнаружение зараженных вирусами файлов и дисков.

. Полное уничтожение обнаруженных вирусов на каждом компьютере, что

позволяют избежать распространения вирусной эпидемии на другие ПК.

.3 Достоинства и недостатки антивирусных программ

Рассмотрим и сравним три популярных варианта: ESET NOD32, Kaspersky, Dr. Web.NOD32

Бытует мнение, что ESET NOD32 - лучшее решение для опытных пользователей.

Он обладает сложными интеллектуальными алгоритмами анализа и предоставляет огромное

число настроек, обеспечивающих максимальную защиту компьютера.

Достоинства:

- Защита от мошенничества в Интернете.

- Блокировка fishing-сайтов.

- Блокировка шпионских программ.

- Повышенный уровень безопасности при использовании электронной

почты и социальных сетей.

- Блокировка потенциально опасной рекламы.

Недостатки:

- Длительная продолжительность сканирования ПК.

- Высокая стоимость.

- Игнорирование некоторых вредоносных программ.

- Сложная настройка.

Также, ESET участвовал в традиционном тесте блокировки

вредоносных объектов. Сразу же после открытия папки с вредоносными образцами,

антивирус принялся их удалять. При обнаружении и устранении угрозы ESET выводит

всплывающее окно, информирующее о событии. Несколько уведомлений появляются в

одном и том же окне, их можно либо просмотреть, либо закрыть все сразу. Окно

вывода результатов представлено в приложение А.Antivirus

Оптимальное решение для домашнего компьютера.

Достоинства

- Проверка надежности сайта (модуль мониторинга ссылок).

- Анти-спам.

- Высокоскоростная работа.

- Проверка репутации файлов на компьютере.

- Поддержка последних инноваций Microsoft.

Недостатки

- Высокая стоимость.

- Очень сильно снижает производительность компьютера.

- При глубокой проверке для уменьшения нагрузки рекомендуется отключать

все остальные программы, что не всегда бывает удобно.. Web

Один из первых антивирусов, существующих в наши дни. Отличается от

конкурентов способностью не только блокировать и удалять зараженные файлы, но и

восстанавливать (лечить) их, если это возможно. Это помогает вернуть файлу

начальное состояние, сохраняя важную информацию.

Достоинства:

- Глубокая проверка архивов с любым уровнем вложений.

- Большие возможности выборочной проверки.

- Dr. Web Cure It! Бесплатная утилита. Работает без установки даже

на сильно зараженном компьютере.

- Превосходная самозащита.

- Высокая стоимость.

- Для получения скидки на продление лицензии нужно предъявлять

старый ключ.

- Утилита «Cure It!» постоянно обновляется, что порождает

необходимость регулярно ее скачивать.

.4 Обоснование актуальности темы

Компьютеры стали настоящими помощниками человека и без них уже не может

обойтись ни одна коммерческая фирма, ни государственная организация. Однако в

связи с этим особенно обострилась проблема защиты информации. Вирусы,

получившие широкое распространение в компьютерной технике, взбудоражили весь

мир. Многие пользователи компьютеров обеспокоены слухами о том, что с помощью

компьютерных вирусов злоумышленники взламывают сети, грабят банки, крадут

интеллектуальную собственность. Сегодня массовое применение персональных

компьютеров, к сожалению, оказалось связанным с появлением

самовоспроизводящихся программ - вирусов, препятствующих нормальной работе

компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в

компьютере информации.

Все чаще в средствах массовой информации появляются сообщения о

различного рода пиратских проделках компьютерных хулиганов, о появлении все

более совершенных, саморазмножающихся программ. Несмотря на принятые во многих странах

законы о борьбе с компьютерными преступлениями и разработку специальных

программных средств защиты от вирусов, количество новых программных вирусов

постоянно растет. Это требует от пользователя персонального компьютера знаний о

природе вирусов, способах заражения вирусами и защиты от них. Для этого и

сделали антивирусные программы.

2. Технологическое описание задачи

.1 Описание установки программного обеспечения

Для того, чтобы установить антивирус, нужно скачать установочный файл и

пройти процедуру инсталляции. Антивирус устанавливается так же, как и обычная

программа, но процесс установки может быть более продолжительным и всегда

требует перезагрузки компьютера в конце.

При выборе антивируса следует руководствоваться такими характеристиками

как цена и уровень безопасности. Антивирусы бывают двух категорий: обычные и

класса Internet Security. Последние отличаются тем, что имеют

расширенные функции безопасности в сети (в частности, оснащены файерволом).

Такие антивирусные решения являются более надежными, но почти всегда требуют

платной регистрации.

Бесплатные антивирусы практически всегда относятся к классу «простых». То

есть, они не имеют файервола, а также некоторых других функций. Например, может

не быть родительского контроля, функций проверки электронной почты и тому

подобных вещей. Однако вместе с бесплатным антивирусом можно установить

бесплатный файервол, и решить таким образом все проблемы безопасности.

.2 Контрольный пример

В качестве примера будет проведена установка антивирусного программного

обеспечения ESET Smart Security.

Установка приложений ESET Smart Security очень

проста и не требует специальных навыков. Чтобы установить Антивирус ESET Smart Security необходимо сделать следующие

действия:

Перед началом установки необходимо удалить все установленные антивирусные

программы, включая ранние версии ESET NOD32, во избежание возможных конфликтов

в работе. Для этого нужно выбрать Пуск → Настройка → Панель

управления → Установка и удаление программ (для Windows Vista пункт меню Программы и Компоненты);

В списке программ выбрать установленное антивирусное обеспечение и нажать

"Удалить" и следовать инструкциям для удаления программы, затем

перезагрузить компьютер для завершения удаления.

Если нет установочного пакета Антивируса ESET Smart Security его можно скачать с официального

сайта ESET, а также руководство пользователя, где помимо процесса установки

описаны все функциональные возможности.

Установка антивирусного программного обеспечения:

Шаг 1. Для начала установки необходимо запустить инсталляционный файл, и

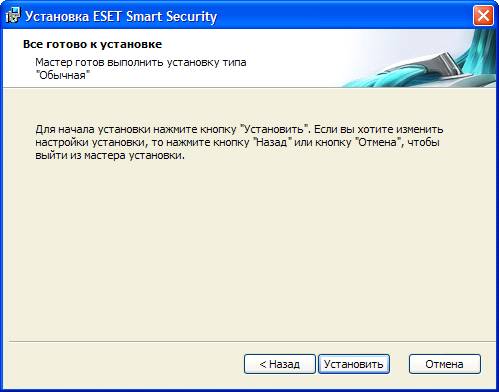

в открывшемся окне нажать кнопку Установить. как показано на рисунке 1.

Рисунок 1 - Запуск установки

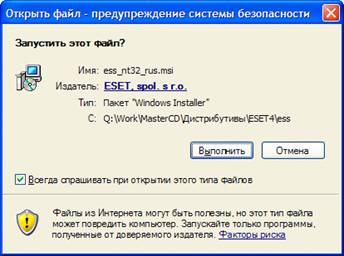

Шаг 2. В следующем окне нажать кнопку Выполнить, как видно на рисунке 2.

Рисунок 2 - Предупреждение системы безопасности

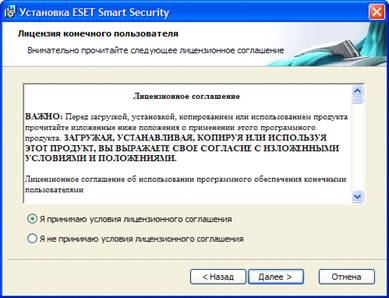

Шаг 3. Прочитав лицензионное соглашение, необходимо выбрать

соответствующий пункт, и поставить флажок, что согласны с условиями соглашения,

тогда установка программного продукта будет продолжена, после нажатия кнопки

Далее, как на рисунке 3.

Рисунок 3 - Лицензионное соглашение

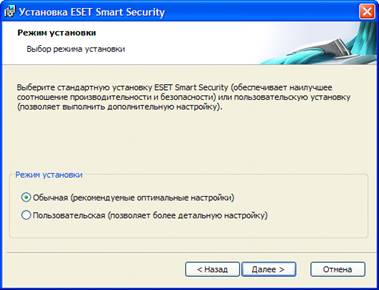

Шаг 4. Выбираем режим установки Обычная установка, и нажимаем кнопку

Далее, как показано на рисунке 4.

Рисунок 4 - Выбор режима установки

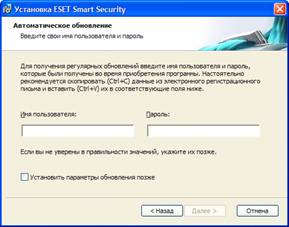

Шаг 5. Для получения обновления необходимо ввести логин и пароль,

полученные во время приобретения продукта ESET. Флажок для параметра

«Установить параметры обновления позже» рекомендуется не устанавливать.

Нажимаем кнопку Далее, как на рисунке 5, и переходим к следующему шагу.

Рисунок 5 - Окно авторизации

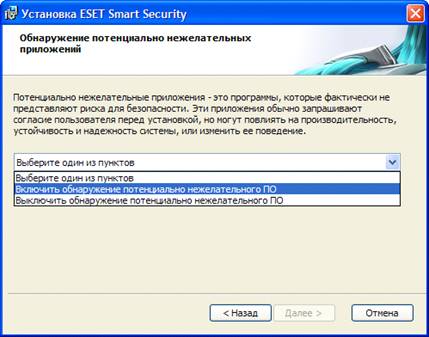

Шаг 6. В окне Обнаружение потенциально нежелательных приложений включаем

данную опцию, как показано на рисунке 6, нажимаем кнопку Далее.

Рисунок 6 - Окно выбора

Шаг 7. На данном шаге завершаем настройку, и нажимаем кнопку Установить.

Если на ПК установлена операционная система Windows Vista с включенным

контролем учетной записи пользователя, для завершения процесса установки

продуктов ESET потребуется нажать кнопку Продолжить.

Для завершения процесса установки нажимаем кнопку Завершить, как показано

на рисунке 7.

Рисунок 7 - Завершение работы

После установки продукта ESET перезагрузка компьютера не требуется.

3. Охрана труда и техника безопасности

.1 Обеспечение безопасности рабочего места

Правильный выбор рабочего места - дисплей (монитор) является источником

электромагнитного излучения. Рекомендуется устанавливать защитный экран для

снижения воздействия электромагнитного излучения от задней части другого

дисплея. Недопустимо устраивать рабочие места близко одно от другого.