|

Права

по доступу к информации

|

|

Наименование

ресурса

|

Администратор

|

Пользователь*

|

|

ЖМД

сервера

|

R,W,D,N,E.

|

R,W,E.

|

|

ЖМД

персональных СВТ

|

R,W,D,N,E.

|

|

R-чтение;

W-запись; D-удаление; N- переименование; E-исполнение

|

* - указанные права доступа к ЖМД сотрудники

имеют только по отношению к своим персональным СВТ.

** - право исполнения распространяется только на

разрешённые программы.

3. Подготовка к аттестации

Для проведения аттестации АС необходимо:

Привести АС организации в соответствии с

требованиями, предъявляемыми к выборному классу АС.

Направить заявку (приложение 2) в установленном

порядке в орган по аттестации.

Направить пакет исходной информации представленный

в первых двух главах данного курсового проекта.

Разработать организационно-распорядительную

документацию по защите конфиденциальной информации.

Разработаны следующие документы:

Положение о защите коммерческой и служебной

тайны. (Приложение 4).

Инструкция о пропускном режиме (Приложение 7).

3.1 Требования к классу защищенности

1Г

Подсистема управления доступом:

должна осуществляться идентификация и проверка

подлинности субъектов доступа при входе в систему по идентификатору (коду) и

паролю условно-постоянного действия, длиной не менее шести буквенно-цифровых

символов;

должна осуществляться идентификация терминалов,

ЭВМ, узлов сети ЭВМ, каналов связи, внешних устройств ЭВМ по логическим именам;

должна осуществляться идентификация программ,

томов, каталогов, файлов, записей, полей записей по именам;

должен осуществляться контроль доступа субъектов

к защищаемым ресурсам в соответствии с матрицей доступа (осуществляется

средствами ОС).

Подсистема регистрации и учета:

должна осуществляться регистрация входа (выхода)

субъектов доступа в систему (из системы), либо регистрация загрузки и

инициализации операционной системы и ее программного останова. Регистрация

выхода из системы или останова не проводится в моменты аппаратурного отключения

АС. В параметрах регистрации указываются:

дата и время входа (выхода) субъекта доступа в

систему (из системы) или загрузки (останова) системы;

результат попытки входа: успешная или неуспешная

- несанкционированная;

идентификатор (код или фамилия) субъекта,

предъявленный при попытке доступа;

код или пароль, предъявленный при неуспешной

попытке;

должна осуществляться регистрация выдачи

печатных (графических) документов на "твердую" копию. В параметрах

регистрации указываются:

дата и время выдачи (обращения к подсистеме

вывода);

спецификация устройства выдачи [логическое имя

(номер) внешнего устройства];

краткое содержание (наименование, вид, шифр,

код) и уровень конфиденциальности документа;

идентификатор субъекта доступа, запросившего

документ;

должна осуществляться регистрация запуска

(завершения) программ и процессов (заданий, задач), предназначенных для

обработки защищаемых файлов. В параметрах регистрации указываются:

дата и время запуска;

имя (идентификатор) программы (процесса,

задания);

идентификатор субъекта доступа, запросившего

программу (процесс, задание);

результат запуска (успешный, неуспешный -

несанкционированный);

должна осуществляться регистрация попыток

доступа программных средств (программ, процессов, задач, заданий) к защищаемым

файлам (осуществляется средствами ОС).

В параметрах регистрации указываются:

дата и время попытки доступа к защищаемому файлу

с указанием ее результата: успешная, неуспешная - несанкционированная;

идентификатор субъекта доступа;

спецификация защищаемого файла;

должна осуществляться регистрация попыток

доступа программных средств к следующим дополнительным защищаемым объектам

доступа: терминалам, ЭВМ, узлам сети ЭВМ, линиям (каналам) связи, внешним

устройствам ЭВМ, программам, томам, каталогам, файлам, записям, полям записей.

В параметрах регистрации указываются:

дата и время попытки доступа к защищаемому

объекту с указанием ее результата: успешная, неуспешная - несанкционированная;

идентификатор субъекта доступа;

спецификация защищаемого объекта [логическое имя

(номер)];

должен проводиться учет всех защищаемых

носителей информации с помощью их маркировки и с занесением учетных данных в

журнал (учетную карточку) (осуществляется организационными мероприятиями);

учет защищаемых носителей должен проводиться в

журнале (картотеке) с регистрацией их выдачи (приема);

должна осуществляться очистка (обнуление,

обезличивание) освобождаемых областей оперативной памяти ЭВМ и внешних

накопителей. Очистка осуществляется однократной произвольной записью в

освобождаемую область памяти, ранее использованную для хранения защищаемых

данных (файлов);

Подсистема обеспечения целостности:

должна быть обеспечена целостность программных

средств СЗИ НСД, а также неизменность программной среды.

При этом:

целостность СЗИ НСД проверяется при загрузке

системы по контрольным суммам компонент СЗИ;

целостность программной среды обеспечивается

использованием трансляторов с языков высокого уровня и отсутствием средств

модификации объектного кода программ в процессе обработки и (или) хранения

защищаемой информации;

должна осуществляться физическая охрана СВТ

(устройств и носителей информации), предусматривающая контроль доступа в

помещения АС посторонних лиц, наличие надежных препятствий для

несанкционированного проникновения в помещения АС и хранилище носителей

информации, особенно в нерабочее время (осуществляется организационными и

инженерно-техническими мероприятиями);

должно проводиться периодическое тестирование

функций СЗИ НСД при изменении программной среды и персонала АС с помощью тест -

программ, имитирующих попытки НСД;

должны быть в наличии средства восстановления

СЗИ НСД, предусматривающие ведение двух копий программных средств СЗИ НСД и их

периодическое обновление и контроль работоспособности (осуществляется

организационными мероприятиями, а также использованием систем резервного

копирования).

4. Аттестация

.1 Аттестационные испытания

На этапе аттестационных испытаний объекта:

Производится проверка технологического процесса

обработки и хранения информации (приложение 5) и определение состава

используемых средств вычислительной техники (таблица 2.3).

Проверка состояния организации работ и

выполнения организационно-технических требований по защите информации.

Проверяется соответствие реального состава ТСОИ

(таблица 2.3), ВТСС (таблица 2.4) и средств защиты указанному в техническом

паспорте на аттестуемый объект и представленных исходных данных.

Проверяется состояние и сохранность печатей на

технических средствах, выявляются ТСОИ, ВТСС и средства защиты информации,

подвергшиеся несанкционированному вскрытию.

Проверка защищенности автоматизированной системы

от утечки информации за счет побочных электромагнитных излучений.

Испытания автоматизированной системы обработки

информации на соответствие требованиям по защите информации.

Все выявленные нарушения и недостатки, отступления

от проектных решений включаются в заключение по результатам аттестационных

испытаний.

.2 Испытания автоматизированной

системы обработки информации на соответствие требованиям по защите информации

Требования по защите информации АС приведены в руководящем

документе «Автоматизированные системы. Защита от несанкционированного доступа к

информации Классификация автоматизированных систем и требования по защите

информации». (Утверждено решением председателя Государственной технической

комиссии при Президенте Российской Федерации от 30 марта 1992 г.).

АС класса 1Г должна удовлетворять требованиям

представленным в пункте 4.1. Т. к. ЛВС имеет выход в сеть интернет, налагается

ещё одно требование: наличие сертифицированного ФСТЭК межсетевого экрана.

.3 Оценка результатов аттестационных

испытаний

Производится подготовка отчетной документации,

дается заключение аттестационной комиссии, проводится оформление и согласование

отчетной документации в соответствии с требованиями ФСТЭК России.

По завершении аттестационных испытаний,

автоматизированной системе выдаётся документ, подтверждающий её соответствие

определенному уроню защиты информации - аттестат соответствия.

Аттестат соответствия приведён в приложении 6.

В случае не соответствия автоматизированной системы

требованиям документации по защите информации, аттестационной комиссией могут

быть рекомендованы мероприятия по повышению уровня защищенности информации,

после выполнения которых выдают аттестат соответствия.

В результате проведённых аттестационных испытаний

были выявлены недостатки в защищённости аттестуемого объекта. Необходимо

провести усовершенствование средств и методик для достижения необходимого

уровня защищённости.

4.4 Инженерно-технические средства

защиты информации

Для создания защищенного документооборота на

предприятии на объекте следует:

установить дверь в коридор которая должна быть

оборудована системой контроля доступа для того чтобы обеспечить доступ в

помещение только тех лиц, которые имеют на это право;

установить систему охранной сигнализации;

установить ИБП;

установить камеры видеонаблюдения.

.5 Программно-аппаратные средства

защиты информации

Установка RAID-массива на сервер

На сервере необходимо построить RAID Level-10,

который комбинирует (объединяет) RAID 0 и RAID 1, т.е. зеркалирование группы

дисководов, объединенных в RAID 0 для обеспечения максимального быстродействия.

Этот уровень обеспечивает избыточность за счет зеркального отражения. Так как

массив большой и скорость его работы важна - предпочтительна конфигурация из 8

относительно небольших HDD, вместо меньшего количества HDD большей емкости. По

подсчетам эффективности и надежности винчестеров используются SATA -

винчестера. Стоимость 8 жестких дисков Seagate Barracuda 7200.10 250GB

(ST3250620A) будет приемлемой.

5. Оценка рисков

На первом шаге выполнения необходимо получить

полный перечень информационных активов.

Информационные ресурсы предприятия, организации

и других государственных и не государственных структур могут включать в себя

документы и массивы документов (дела), документы в информационных системах

(библиотеках, архивах, фондах, банках данных) на любых носителях в том числе,

обеспечивающих работу вычислительной и оргтехники.

К информационным ресурсам Отдела относится

следующая документация:

Проекты информатизации.

Технические задания.

Проекты постановлений Администрации.

Проекты распоряжений Администрации.

Информационные материалы для совещаний.

Проект программно-аппаратного комплекса.

Статистические данные.

Черновики проектов.

Рабочие материалы.

Служебные записки.

Отдел занимается разработкой инструкций, а также

следит за их соблюдением. К этим инструкциям относятся:

Инструкция по работе с электронными документами.

Инструкция по хранению электронных документов.

Инструкции по администрированию БД.

Инструкция по ведению БД.

Инструкция по работе с электронно-вычислительной

техникой.

Под конфиденциальной информацией понимается

служебная, профессиональная, промышленная, коммерческая или иная информация,

правовой режим которой устанавливается ее собственником на основе законов о

коммерческой, профессиональной (промышленной) тайне, государственной службе и

других законодательных актов.

К информационным ресурсам конфиденциального

характера Отдела относится следующая документация:

Проекты информатизации.

Проекты постановлений Администрации.

Проекты распоряжений Администрации.

Проект программно-аппаратного комплекса.

Рабочие материалы и черновики проектов.

Все перечисленные выше информационные ресурсы

составляют документооборот.

Структура документооборота Отдела

Схема документооборота Отдела показана на рис.

5.1.

Рис. 5.1 - Схема документооборота Отдела

Документооборот Отдела выглядит следующим

образом.

От руководителя аппарата начальнику Отдела в

основном в устном виде поступают предложения, например, о написании

постановления или распоряжения, о разработке программно-аппаратного комплекса и

т.п. Начальник Отдела занимается разработкой технических заданий.

Техническое задание на проект постановления

(распоряжения) получает заместитель начальника Отдела. Результатом выполнения

технического задания является проект постановления (распоряжения).

Техническое задание на проект информатизации

получает главный специалист. Результатом выполнения технического задания

является проект информатизации.

Техническое задание на разработку программно-аппаратного

комплекса получает главный специалист, который разрабатывает проект

программно-аппаратного комплекса. Реализацией проекта занимается ведущий

специалист, программист. Тестированием программно-аппаратного комплекса

занимается специалист I категории. Результаты тестирования отражаются в отчете

о тестировании программно-аппаратного комплекса.

Таким образом, в результате анализа информации,

циркулирующей на объекте, имеем следующую таблицу (таблица 5.1).

Таблица 5.1 - Анализ информационных активов на

предприятии

|

Наименование

элемента информации

|

Гриф

секретности (конфиденциальности) информации

|

Цена

информации (руб.)

|

Наименование

источника информации

|

Местонахождение

источника информации

|

|

Приказ

о мерах защиты

|

КД

|

20

000

|

Начальник

отдела информатизации и компьютерных технологий

|

Отдел

Информатизации и компьютерных технологий

|

|

Приказ

о вводе в эксплуатацию ПЭВМ

|

КД

|

8

000

|

Начальник

отдела информатизации и компьютерных технологий

|

Отдел

информатизации и компьютерных технологий

|

|

Должностные

инструкции сотрудников предприятия

|

КД

|

5

000

|

Начальник

отдела кадров

|

Отдел

кадров

|

|

Трудовые

договоры сотрудников, работающих с конфиденциальной информацией

|

КД

|

7

000

|

Начальник

отдела кадров

|

Отдел

кадров

|

|

Договоры,

заключенные с поставщиками оборудования

|

КТ

|

300

000

|

Бухгалтер

|

Бухгалтерия

|

|

Акт

сдачи-приемки выполненных работ

|

КД

|

6

000

|

Бухгалтер

|

Бухгалтерия

|

|

|

|

|

|

|

|

|

Для некоммерческих организаций оценка

информационных активов производится группой экспертов и основывается на том,

какой вред может принести воздействие УБИ на данный актив. При оценке

необходимо руководствоваться требованиями нормативных и ведомственных

документов. Количественно вред необходимо выразить в той сумме денег, которая

потребуется для устранения последствий воздействия каждой УБИ. Поскольку

вероятность воздействия сразу нескольких угроз мала, в качестве результата

оценки достаточно использовать максимальную сумму. Эта сумма является

стоимостью информационного актива (SИА).

В нашем случае SИА=300 000 руб. для проекта

информатизации.

Стоимость информационного актива определяет

минимально допустимое значением информационных рисков для него. Анализ важности

ИА представляется в виде таблицы, формат которой представлен в таблице 5.2.

Таблица 5.2

|

№

п.п.

|

Наименование

актива

|

Коэф.

важности (K)

|

Стоимость

актива ( ) )

|

|

1

|

Проекты

|

0,33

|

300

000

|

|

2

|

Документы,

содержащие персональные данные

|

0,25

|

285

000

|

|

3

|

Должностные

инструкции

|

0,2

|

250

000

|

Информационные ресурсы:

АСОД в кабинете начальника отдела

АСОД в кабинете бухгалтерии

Бумажные документы в кабинете секретаря

Сервер

Необходимо определить полную стоимость каждого

ИР (SИР), которая будет равна значению ущерба при воздействии УБИ. Полная

стоимость ИР складывается из его стоимости (SИРз) и стоимости содержащейся в

нём информации (SИРа). Стоимость ИР определяется как сумма всех фактических

расходов на приобретение, приведение и поддержании их в состоянии, в пригодном

для использования в запланированных целях. Расчет стоимости ИР приведён в

таблице 5.3.

Таблица 5.3

|

№

ресурса

|

Наименование

параметра

|

Единица

измерения

|

Значение

|

|

1.

|

Заработная

плата сотрудникам за месяц

|

руб.

|

25

000

|

|

Обслуживание

ЭВМ

|

руб.

|

1

000

|

|

Прочие

расходы (аренда помещения, оплата за отопление, электроэнергию и т.п.)

|

руб.

|

10

500

|

|

Итого

(SИРз1)

|

руб.

|

36

500

|

|

2

|

Заработная

плата сотрудникам за месяц

|

руб.

|

15

000

|

|

Обслуживание

ЭВМ

|

руб.

|

1

000

|

|

Расход

бумаги

|

руб.

|

600

|

|

Расход

тонера

|

руб.

|

90

|

|

Прочие

расходы

|

руб.

|

2

500

|

|

Итого

(SИРз3)

|

руб.

|

19

190

|

|

3

|

Заработная

плата сотрудникам за месяц

|

руб.

|

8

000

|

|

Прочие

расходы

|

руб.

|

2

500

|

|

Итого

(SИРз5)

|

руб.

|

10

500

|

|

4

|

Заработная

плата сотрудникам за месяц

|

руб.

|

5

000

|

|

Прочие

расходы

|

руб.

|

5

000

|

|

Итого

(SИРз5)

|

руб.

|

10

000

|

Далее необходимо провести оценку стоимости

информации, содержащейся в ИР. Составляется таблица коэффициентов участия

каждого ИР в реализации каждого ИА. (табл.5.4)

Таблица 5.4

|

Актив

1

|

Актив

2

|

Актив

3

|

|

Ресурс

1

|

0,67

|

0

|

0

|

|

Ресурс

2

|

0

|

0,33

|

0

|

|

Ресурс

3

|

0

|

0,33

|

0,67

|

|

Ресурс

4

|

0,33

|

0,33

|

0,33

|

Для определения части стоимости актива, входящую

в ресурс, необходимо стоимость актива (SИА) умножить на коэффициент. Т.е. в

оценочной матрице необходимо заменить значения коэффициентов их произведением

на стоимость актива. Стоимость информации ИР (SИРа) определяется, как сумма

частей стоимости активов, которые он реализует. Это соответствует сумме значений

оценочной матрицы по строкам (табл.5.5).

Таблица 5.5

|

Актив

1

|

Актив

2

|

Актив

3

|

Сумма

|

|

Ресурс

1

|

201000

|

0

|

0

|

201000

|

|

Ресурс

2

|

0

|

94050

|

0

|

94050

|

|

Ресурс

3

|

0

|

94050

|

167500

|

261550

|

|

Ресурс

4

|

99000

|

94050

|

82500

|

275550

|

Полная стоимость ИР (SИР) слагается из суммы

затрат на него (SИРз) и стоимости информации (SИРа), т.е.

Ресурс 1 = 36 500+ 201 000 = 237 500

Ресурс 2 = 19 190+ 94 050 = 113 240

Ресурс 3 = 10 500+ 261 550 = 275 050

Ресурс 4= 10 000 + 275 550= 285 550

Результатом анализа информации является перечень

информационных ресурсов с полной стоимостью и величиной максимального риска. Он

представлен в таблице 5.6.

Таблица 5.6

|

№

п.п.

|

Наименование

ресурса

|

Полная

стоимость ресурса

|

Максимальный

риск

|

|

1

|

АСОД

в кабинете начальника отдела

|

36

500

|

237

500

|

|

2

|

АСОД

в кабинете бухгалтерии

|

19

190

|

113

240

|

|

3

|

Бумажные

документы в кабинете секретаря

|

10

500

|

275

050

|

|

4

|

Сервер

|

10

000

|

285

550

|

Далее проводится анализ угроз информационной

безопасности. Он состоит из двух частей:

. Анализ угроз безопасности информации (УБИ).

. Анализ уязвимостей.

Оценка угроз безопасности предприятия

представляется в виде таблицы 5.7.

Таблица 5.7

|

№

п.п.

|

Наименование

угрозы

|

Лингвистическая

оценка

|

Вероятность

|

|

1

|

Сбой,

отказы в работе аппаратуры

|

очень

вероятно

|

3

|

|

2

|

Ошибки

персонала, вследствие недостаточной квалификации;

|

вероятно

|

2

|

|

3

|

Несанкционированный

доступ к электронным информационным ресурсам вследствие целенаправленной

атаки на ИС;

|

маловероятно

|

1

|

|

4

|

Несанкционированный

доступ к традиционным (бумажным) информационным ресурсам в помещении офиса;

|

маловероятно

|

1

|

Второй этап - анализ уязвимостей. Результатом

данного этапа анализа рисков является перечень уязвимостей, через которые

реализуются угрозы и значения вероятности их проявления (Pуз). Любая уязвимость

может проявиться только в том случае, когда проявляются три фактора:

пространственный (Ps), временной (Pt) и энергетический(Pp). Эти факторы

называются прямыми.

.

.

Анализ и оценка уязвимостей представлены в

таблице 5.8.

Таблица 5.8

|

№

п.п.

|

Угрозы

|

Уязвимости

|

|

1

|

Сбой,

отказы в работе аппаратуры

|

Низкая

надёжность отдельных узлов аппаратуры: микропроцессоров, материнских плат,

жестких дисков, видеоадаптеров, сетевых карт, коммутаторов

|

|

|

Неправильные

действия обслуживающего персонала

|

|

2

|

Ошибки

персонала, вследствие недостаточной квалификации;

|

Неправильные

действия пользователей или администратора

|

|

3

|

Несанкционированный

доступ к электронным ИР вследствие целенаправленной атаки на ИС;

|

Ошибка

администратора

|

|

|

Наличие

недокументированных возможностей ПО

|

|

|

Нестойкость

алгоритмов перед воздействием вредоносного ПО

|

|

4

|

Несанкционированный

доступ к традиционным ИР в помещении офиса;

|

Отсутствие

инженерно-технической защиты

|

|

|

Незащищенность

носителей

|

Разработка мероприятий по защите информации и

подбор технических средств необходимо начать с анализа информационных рисков.

Он состоит из:

. Расчета рисков.

. Перекрёстного анализа.

Таблица 5.9

|

№

уг-зы

|

Наименование

уязвимости и значение её вероятности

|

Значение

вероятн. прямого фактора

|

Косвенный

фактор и параметр

|

Значение

парам.

|

|

|

|

Наименование

|

P

|

|

|

1.1

|

Низкая

надёжность отдельных узлов аппаратуры P = 0.7

|

Ps

= 1

|

Все

узлы сервера участвуют в обработке информации

|

|

|

Pt

= 0.7

|

Вероятность

выхода из строя

|

≈

0.7

|

≈

0.7

|

|

|

Pp

= 1

|

При

выходе из строя любого узла - сервер выйдет из строя

|

|

1.2

|

Нестабильность

электропитания P = 0

|

Ps

= 1

|

Сервер

подключен к данной линии электропитания

|

|

|

Pt

= 1

|

Сервер

работает круглосуточно

|

|

|

Pp

= 0

|

Площадь

поперечного сечения алюминиевого провода

|

0

|

8

мм2

|

|

1.3

2.1 3.1

|

Неправильные

действия обслуживающего персонала P = 0.02

|

Ps

= 1

|

Все

действия выполняются на сервере

|

|

|

Pt

= 0.02

|

Частота

ошибок системного администратора; Процент ошибочных действий от их общего

числа

|

0.02

|

2

%

|

|

|

Pp

= 1

|

Любая

ошибка может привести к выходу сервера из строя

|

|

3.2

|

Наличие

недокументированных возможностей ПО P = 0.02

|

Ps

= 1

|

Все

ПО работает на сервере

|

|

|

Pt

= 0.02

|

Частота

ошибок разработчиков; Процент ошибочных действий от их общего числа

|

0.02

|

2

%

|

|

|

Pp

= 1

|

Любая

ошибка ПО может привести к выходу сервера из строя

|

|

3.3

|

Нестойкость

алгоритмов перед воздействием вредоносного ПО P = 0.6

|

Ps

= 1

|

Все

алгоритмы выполняются на сервере

|

|

|

Pt

= 0.6

|

Вероятность

выхода из строя

|

≈

0.6

|

≈

0.6

|

|

|

Pp

= 1

|

Любая

нарушение алгоритмов может привести к выходу сервера из строя

|

|

4.1

|

Отсутствие

инженерно-технической защиты P = 0.5

|

Ps

= 1

|

Информация

находится на неохраняемых носителях

|

|

|

Pt

= 0.5

|

Вероятность

доступа к информации

|

≈

0.5

|

≈

0.5

|

|

|

Pp

= 1

|

Любая

ошибка ПО может привести к выходу сервера из строя

|

|

4.2

|

Незащищенность

носителей P = 0.5

|

Ps

= 1

|

Информация

находится на носителях

|

|

|

Pt

= 0.5

|

Вероятность

доступа

|

≈

0.5

|

≈

0.5

|

|

|

Pp

= 1

|

Доступ

к носителю приведет к утере информации

|

Совокупная вероятность вычисляется по формуле:

= 0.7 + 0 + 0.02 -

(0.7∙0) - (0.7∙0.02) - (0∙0.02) + (0.7∙0∙0.02) =

0.706

= 0.7 + 0 + 0.02 -

(0.7∙0) - (0.7∙0.02) - (0∙0.02) + (0.7∙0∙0.02) =

0.706

= 0.02

= 0.02

= 0.02 + 0.02 + 0.6

- (0.02∙0.02) - (0.02∙0.6) - (0.02∙0.6) + (0.02∙0.02∙0.6)

= 0.616

= 0.02 + 0.02 + 0.6

- (0.02∙0.02) - (0.02∙0.6) - (0.02∙0.6) + (0.02∙0.02∙0.6)

= 0.616

= 0.5 + 0.5 - (0.5∙0.5)

= 0.75

= 0.5 + 0.5 - (0.5∙0.5)

= 0.75

Таблица 5.10

|

№

ИР

|

Наименование

угрозы

|

Наименование

уязвимости

|

Риск

|

Макс.

возможный риск

|

|

1

|

1,2,3

|

1.1,

1.2, 2.1, 1.3, 3.2, 3.3

|

318

725

|

237

500

|

|

2

|

1,2,3

|

1.1,

1.2, 2.1, 1.3, 3.2, 3.3

|

151

968

|

113

240

|

|

3

|

2,4

|

2.1,

4.1, 4.2

|

211

788

|

275

050

|

|

4

|

1,2,3

|

1.1,

1.2, 2.1, 1.3, 3.2, 3.3

|

383

208

|

285

550

|

Таблица 5.11

|

№

п.п.

|

Уязвимость

|

№№

ИР

|

Метод

предотвращения

|

Снижаемый

показатель (Ps, Pt, Pp)

|

|

1.1

|

Низкая

надёжность отдельных узлов аппаратуры P = 0.7

|

1,2

|

Своевременная

замена устаревшего оборудования

|

Pt

|

|

1.2

|

Нестабильность

электропитания P = 0

|

1,2

|

Нет

необходимости

|

-

|

|

1.3

2.1 3.1

|

Неправильные

действия обслуживающего персонала P = 0.02

|

1,2,3

|

Инструктаж

персонала

|

Pt

|

|

|

3.2

|

Наличие

недокументи-рованных возможностей ПО P = 0.02

|

1,2

|

Инструктаж

персонала

|

Pt

|

|

|

3.3

|

Нестойкость

алгоритмов перед воздействием вредоносного ПО P = 0.6

|

1,2

|

Обеспечение

защиты от вредоносного ПО

|

Pt

|

|

|

4.1

|

Отсутствие

инженерно-технической защиты P = 0.5

|

3

|

Установка

средств инженерно-технической защиты

|

Pp

|

|

|

4.2

|

Незащищенность

носителей P = 0.5

|

3

|

Использование

технических средств для защиты носителей информации

|

Ps

|

|

|

|

|

|

|

|

|

При условии выполнения предложенных

организационно-технических мероприятий их предотвращения риск практически

сводится к нулю.

6. Разработка

организационно-технических мероприятий

Результатом выполнения работы должен стать

проект политики информационной безопасности (ПИБ) на предприятии.

Основной уязвимостью в данной информационной

системе является наличие неконтролируемого доступа в помещение Отдела. Эту

уязвимость возможно предотвратить рядом мер:

Организация пропускного режима. Разработка

инструкции о пропускном режиме.

Разработка и внедрение системы видеонаблюдения.

Разработка положения по работе системы видеонаблюдения.

Составления требований по работе с

конфиденциальными сведениями (порядок выдачи, работы, невосстановимое

уничтожение документов) и организация контроля соблюдения этих требований.

Положение о защите коммерческой и служебной тайны.

Разработка и внедрение системы охранной

сигнализации. Разработка положения по работе с охранной сигнализацией.

Для уменьшения вероятности реализации угроз

через выявленные уязвимости необходимо использовать такие технические и

программные средства как:

устройства бесперебойного питания,

пожароустойчивые и влагостойкие сейфы,

электронно-цифровая подпись,

антивирусные программы,

межсетевые экраны.

Выбор технических средств был произведен

лексикографическим методом решения многокритериальных задач.

Многофункциональный программный комплекс

Вместо отдельных антивирусных программ и

межсетевых экранов был выбран многофункциональный комплекс, который на рынке

представлен такими производителями как Panda, Symantec, Softwin, Лаборатория

Касперского. Исходя из личных предпочтений сотрудников Отдела и учитывая

стоимость программного продукты, был выбран многофункциональный комплекс Norton

Internet Security 2007 стоимостью 1917 рублей, который:

Блокирует попытки кражи личной информации.

Находит и удаляет программы-шпионы.

Удаляет вирусы и интернет-червей.

Защищает от хакеров.

Автоматически распознает и блокирует вирусы,

программы-шпионы и "червей".

Улучшенная функция защиты от фишинга распознает

и блокирует мошеннические веб-сайты.

Обнаруживает угрозы типа Rootkit и устраняет

угрозы, скрытые в операционной системе.

Обучаемый брандмауэр блокирует хакеров и не

позволяет программам-шпионам передавать информацию без вашего ведома.

Функция предотвращения вторжений автоматически

исправляет новые уязвимости в системе защиты.

Функция защиты сети настраивает параметры

безопасности при работе дома или в общедоступных сетях.

Полный осмотр системы позволяет провести

тщательный анализ и удалить найденные вирусы, программы-шпионы и другие угрозы.

Компонент Norton Protection Center обеспечивает

централизованное управление параметрами защиты.

Обновления средств защиты и новые компоненты

продукта предоставляются в течение продляемого срока обслуживания.

Система “ Электронно-цифровая подпись и

шифрование для MS Office”

Система “ ЭЦП и шифрование для MS Office” - это

программно-аппаратный комплекс системы электронно-цифровой подписи и шифрования

файлов в ОС Windows. Данный программно-аппаратный комплекс реализует сервисы

электронно-цифровой подписи и шифрования документов программ Microsoft®Word и

Microsoft®Excel, сообщений Microsoft®Outlook (поставка Microsoft®Office версий

2000 и XP) для обеспечения защиты информации, пересылаемой по корпоративной

сети (intranet, extranet), от несанкционированного доступа с целью

компрометации и нарушения целостности. При желании заказчика эти сервисы могут

быть функционально перенесены на любые файлы файловой системы ОС Windows.

В основу комплекса положено сертифицированное

криптоядро CryptoPro CSP производства фирмы Крипто-Про (сертификаты ФАПСИ

СФ/114-0441, СФ/124-0460). Указанное криптоядро выполнено в виде

криптопровайдера криптографической библиотеки стандарта фирмы Microsoft. В

общем случае открытая и закрытая части ключа хранятся на съемном аппаратном

носителе в формате, разработанном фирмой Крипто-Про. Для обмена ключами они

экспортируются в файл стандартного формата (например X.509 - *.cer).

Система позволяет:

подписывать файлы (ЭЦП);

проверять электронно-цифровую подпись

(однозначно идентифицировать пользователя системы, подписавшего документ,

подтвердить целостность документа);

шифрование (расшифровывание) файлов и сообщений

электронной почты.

Система предусматривает хранение

криптографических ключей пользователя на аппаратных носителях:

съемное устройство хранения информации на

флэш-памяти FlashDisk, подключаемое к порту USB;

устройство аппаратной идентификации Dallas Touch

Memory (со считывателем на COM-порт);

по желанию заказчика могут применяться электронные

брелки CryptoIdentity (USB), WebIdentity (USB, LPT);

-х дюймовые гибкие магнитные носители (дискеты).

Для управления разветвленной сетью абонентов,

пользующихся услугами системы защищенного информационного обмена предприятие

должно выделить подразделение, которое будет администрировать центр

сертификации системы защищенного обмена.

Необходимость создания сертификационного центра

определяется следующими факторами:

центр сертификации является связующим звеном

между всеми абонентами системы и гарантом защищенности их информационного

обмена;

центр сертификации по заявке пользователей

производит электронные сертификаты, необходимые для реализации защищенного

обмена;

центр сертификации содержит и постоянно

корректирует базу используемых сертификатов, лишает полномочий те сертификаты,

которые были либо скомпрометированы (утеряны), либо срок их действия истек;

центр сертификации подтверждает подлинность

сертификатов, участвующих в информационном обмене;

применение сертификационного центра позволяет

организовать защиту от некоторых распространенных типов атак на систему

защищенного обмена, которую невозможно реализовать только лишь с помощью

криптографических алгоритмов.

Если количество пользователей системы

защищенного обмена находится в пределах 100 рабочих мест, то приемлемым

является использование в качестве программной основы для сертификационного

центра программное обеспечение Certification Authority, входящее в комплект

поставки операционных систем Microsoft®Windows 2000 Server.

7. Источники бесперебойного питания

Источники бесперебойного питания представлены в

таблице 7.1.

Таблица 7.1 - Характеристики источников

бесперебойного питания

|

Модель

|

Производитель

|

Мощность

|

Цена,

руб

|

|

Smart-UPS

|

APC

|

1

кВт

|

13597

|

|

Match

1000

|

TCC

|

1

кВт

|

17006

|

|

UPS-Personal

|

TCC

|

1

кВт

|

11870

|

|

Smart

Winner

|

Ippon

|

1

кВт

|

14194

|

Исходя из личных предпочтений сотрудников Отдела

и учитывая стоимость технического средства, был выбран источник бесперебойного

питания ТСС UPS-Personal 1000VA with RS232 стоимостью 11870 рублей (рис. 7.1).

Основные характеристики источник бесперебойного

питания ТСС UPS-Personal 1000VA with RS232:

Энергонезависимость в случае отключения сети.

Автоматическая настройка напряжения.

Эффективная защита от нестабильности напряжения

в сети.

Габаритные размеры (ДхШхВх): 13х38,5х20 см.

Вес 15 кг.

Мощность 1 кВт.

Рис. 7.1 - Внешний вид ТСС UPS-Personal 1000VA

with RS232

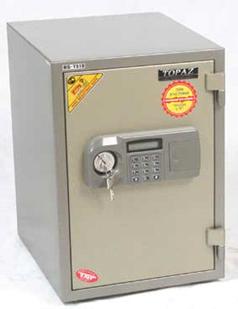

Огнестойкий сейф

Огнестойкий сейф выбирался из моделей,

представленных в таблице 7.2.

Таблица 7.2 - Характеристики огнестойких сейфов

|

Модель

сейфа

|

Объем,

л

|

Вес,

кг

|

Цена,

руб

|

Запирающая

система

|

Внешние

размеры

|

Класс

стойкости

|

|

|

BST-510

|

22

|

55

|

8028

|

Электронный

и цилиндровый ключевой замок

|

510х343х439

|

60

Б

|

|

|

SS.2K

|

20

|

53

|

6641

|

Цилиндровый

ключевой замок с двумя ключами

|

372х484х433

|

60

Б

|

|

SAFEGUARD

SD103

|

22

|

52

|

5191

|

Механический

кодовый и ключевой замки

|

348х488х417

|

60

Б

|

|

BS-530.EL

|

22,6

|

58

|

5415

|

Электронный

+ цилиндровый ключевой замок

|

500х345х400

|

60

Б

|

|

|

|

|

|

|

|

|

|

|

С помощью лексикографического метода решения

многокритериальных задач был выбран сейф огнестойкий BS-530.EL. Сейф

огнестойкий BS-530.EL имеет:

Размеры внешние (ВхШхГ): 500х345х400 мм.

Размеры внутренние (ВхШхГ): 350х215х300 мм.

Одна полочка, лоток.

Внутренний объем 22,6 л.

Вес 58 кг.

Электронный + цилиндровый ключевой замок.

Класс огнестойкости 60 Б по ГОСТ-Р 50862-96.

Рис.7.2 - Внешний вид сейфа огнестойкого

BS-530.EL

Таким образом, в качестве технических и

программных средств по предотвращению угроз безопасности информации были

выбраны:

Источник бесперебойного питания ТСС UPS-Personal

1000VA with RS232.

Многофункциональный комплекс Norton Internet

Security 2007 (антивирус, межсетевой экран, антиспам, централизованное

управление параметрами защиты).

Система “ ЭЦП и шифрование для MS Office”.

Сейф огнестойкий BS-530.EL.

Список использованной литературы

1. Аверченков

В.И. Методы и средства инженерно-технической защиты информации: учеб. Пособие

для вузов / Рытов М.Ю., Кувыклин А.В., Гайнулин Т.Р.

2. Аверченков

В.И. Организационная защита информации: учеб. пособие для вузов / В.И.

Аверченков, М.Ю. Рытов. - Брянск: БГТУ, 2005.

. Андрианов

В.И. Шпионские штучки. Устройства для защиты объектов информации: справ.

Пособие / В.И. Андрианов, А.В. Соколов .-2-е изд. - М.: Издательство АСТ, 2000.

. Алексеенко

В.Н. Система защиты коммерческих объектов. Технические средства защиты: практ.

пособие для предпринимателей и руководителей служб безопасности / В.Н.

Алексенко, Б.Н. Соколовский. - М., 1992.

. Барсуков

В.С. Особенности обеспечения информационной безопасности / В.С. Барсуков, - М.:

ТЭК, 1996.

. Болдырев

А.И. Методические рекомендации по поиску и нейтрализации средств негласного

съема информации: практ. Пособие/ А. И. Болдырев - М.: НЕЛК, 2001.

. В.А.

Герасименко, А.А. Малюк Основы защиты информации М: ООО “Инкомбук”, 1995 - 537

с.

. ГОСТ

Р 51275-99 Защита информации. Объект информатизации. Факторы, воздействующие на

информацию.

. ГОСТ

Р ИСО/МЭК 13335-2006 Информационные технологии. Методы и средства обеспечения

безопасности. Концепция и модели менеджмента безопасности информационных и

телекоммуникационных технологий.

. ГОСТ

Р ИСО/МЭК 17799-2005 Практические правила управления информационной

безопасностью.

. Государственная

тайна в Российской Федерации: учеб-методич. пособие/ под ред. М.А. Вуса. - СПб.

Изд-во С.-Петерб. ун-та, 1999.

. Большая

энциклопедия промышленного шпионажа / Ю.Ф. Каторин, Е.В. Куренков, А.В. Лысов.

- СПб.: Полигон, 2000.

. Домарев

В.В. Безопасность информационных технологий. Методология создания систем защиты

/ В.В. Домарев, Киев: ДиаСофт, 2002.

. Домарев

В.В. Безопасность информационных технологий. Системный подход / В.В. Домарев. -

Киев: ДиаСофт, 2000.

. Зегжда

Д.П. Основы безопасности информационных систем / Д.П. Зегжда, А.М. Ивашко. -

М.: Горячая линия Телеком, 2000.

. Организация

и современные методы защиты информации/ под ред. С.А. Диева, Г. Шаваева. - М:

Банковский деловой центр, 1997.

. Петраков

А.В. Охрана и защита современного предприятия/ А.В. Петраков, П.С. Дорошенко,

Н.В. Савлуков. - М.: Энергоатомиздат, 1999.

. Петров

Н.В. Технические средства охраны. Анализ опыта эксплуатации, оценка показателей

надежности/ Н. В. Петров. - М.: Ось-89, 2003.

. Степанов

Е.А. Информационная безопасность и защита информации: учеб. пособие/ Е.А.

Степанов, И.К. Корнеев. - М.: ИНФРА-М, 2001.

. Торокин

А.А. Основы инженерно-технической защиты информации / А.А. Торокин. - М.:

Ось-89, 1995.

. Положение

по аттестации объектов информатизации по требованиям безопасности информации.

(Утверждено председателем Государственной технической комиссии при Президенте

Российской Федерации 25 ноября 1994 г.).