Теоретические и практические основы работы с компьютером

Введение

Угроза - совокупность условий и факторов,

создающих потенциальную или реально существующую опасность нарушения

конфиденциальности, доступности и (или) целостности информации.

Если говорить об угрозах

информационно-технического характера, можно выделить такие элементы как кража

информации, вредоносное ПО, хакерские атаки, СПАМ, халатность сотрудников,

аппаратные и программные сбои, финансовое мошенничество, кража оборудования.

Согласно статистике применительно к этим

угрозам, можно привести следующие данные (по результатам исследований,

проведённых в России компанией InfoWath):

· Кража информации - 64%

· Вредоносное ПО - 60%

· Хакерские атаки - 48%

· Спам - 45%

· Халатность сотрудников - 43%

· Аппаратные и программные сбои - 21%

· Кража оборудования - 6%

· Финансовое мошенничество - 5%

Как видно, из приведенных данных, наиболее

распространены кража информации и вредоносное ПО. В настоящее время широкое

развитие получили такие угрозы информационной безопасности, как хищение баз

данных, рост инсайдерских угроз, применение информационного воздействия на

различные информационные системы, возрос ущерб, наносимый злоумышленниками.

1. Теоретическая часть

1.1 Понятие информационной

безопасности

Создание всеобщего информационного пространства

и практически повсеместное применение персональных компьютеров, и внедрение

компьютерных систем породило необходимость решения комплексной проблемы защиты

информации.

Под защитой информации понимается регулярное

использование средств и методов, принятие мер и осуществление мероприятий с

целью системного обеспечения требуемой надежности информации, хранимой и

обрабатываемой с использованием средств КС. Объектом защиты является

информация, или носитель, или информационный процесс, в отношении которого

необходимо обеспечить защиту в соответствии с поставленной целью защиты

информации. Защита компьютерной информации включает меры предотвращения и

отслеживания несанкционированного доступа (НСД) неавторизованных лиц,

неправомерного использования, повреждения, уничтожения, искажения, копирования,

блокирования информации в формах и носителях, связанных именно с компьютерными

средствами и технологиями хранения, обработки, передачи и доступа. Для

обеспечения безопасности информации в КС требуется защита: информационных

массивов, представленных на различных машинных носителях; технических средств

обработки и передачи данных; программных средств, реализующих соответствующие

методы, алгоритмы и технологию обработки информации; пользователей.

Под информационной безопасностью понимают защищенность

информации от незаконного ознакомления, преобразования и уничтожения, а также

защищенность информационных ресурсов от воздействий, направленных на нарушение

их работоспособности. Информационная безопасность достигается обеспечением

конфиденциальности, целостности и достоверности обрабатываемых данных, а также

доступности и целостности информационных компонентов и ресурсов КС.

Конфиденциальность

- это свойство, указывающее на необходимость введения ограничения доступа к

данной информации для определенного круга лиц. Другими словами, это гарантия

того, что в процессе передачи данные могут быть известны только легальным

пользователям.

Целостность

- это свойство информации сохранять свою структуру и/или содержание в процессе

передачи и хранения в неискаженном виде по отношению к некоторому

фиксированному состоянию. Информацию может создавать, изменять или уничтожать

только авторизованное лицо (законный, имеющий право доступа пользователь).

Достоверность

- это свойство информации, выражающееся в строгой принадлежности субъекту,

который является ее источником, либо тому субъекту, от которого эта информация

принята.

Доступность

- это свойство информации, характеризующее способность обеспечивать

своевременный и беспрепятственный доступ пользователей к необходимой

информации.

Информационная безопасность достигается

проведением руководством соответствующего уровня политики информационной

безопасности. Основным документом, на основе которого проводится политика

информационной безопасности, является программа информационной безопасности.

Этот документ разрабатывается как официальный руководящий документ высшими

органами управления государством, ведомством, организацией. В документе

приводятся цели политики информационной безопасности и основные направления

решения задач защиты информации в КС. В программах информационной безопасности

содержатся также общие требования и принцип построения систем защиты информации

в КС.

При рассмотрении проблем, связанных с

обеспечением безопасности, используют понятие “несанкционированный доступ” -

это неправомочное обращение к информационным ресурсам с целью их использования

(чтения, модификации), а также порчи или уничтожения. Данное понятие также

связано с распространением разного рода компьютерных вирусов.

В свою очередь “санкционированный доступ” - это

доступ к объектам, программам и данным пользователей, имеющих право выполнять

определённые действия (чтение, копирование и др.), а также полномочия и права

пользователей на использование ресурсов и услуг, определённых администратором

вычислительной системы.

Защищённой считают информацию, не претерпевшую

незаконных изменений в процессе передачи, хранения и сохранения, не изменившую

такие свойства, как достоверность, полнота и целостность данных.

Под терминами “защита информации” и “информационная

безопасность” подразумевается совокупность методов, средств и мероприятий,

направленных на исключение искажений, уничтожения и несанкционированного

использования накапливаемых, обрабатываемых и хранимых данных.

информация безопасность график

макрос

1.2 Классификация угроз

информационной безопасности

Для того чтобы обеспечить эффективную защиту

информации, необходимо в первую очередь рассмотреть и проанализировать все

факторы, представляющие угрозу информационной безопасности.

Под угрозой информационной безопасности КС

обычно понимают потенциально возможное событие, действие, процесс или явление,

которое может оказать нежелательное воздействие на систему и информацию,

которая в ней хранится и обрабатывается. Такие угрозы, воздействуя на информацию

через компоненты КС, могут привести к уничтожению, искажению, копированию,

несанкционированному распространению информации, к ограничению или блокированию

доступа к ней. В настоящее время известен достаточно обширный перечень угроз,

который классифицируют по нескольким признакам.

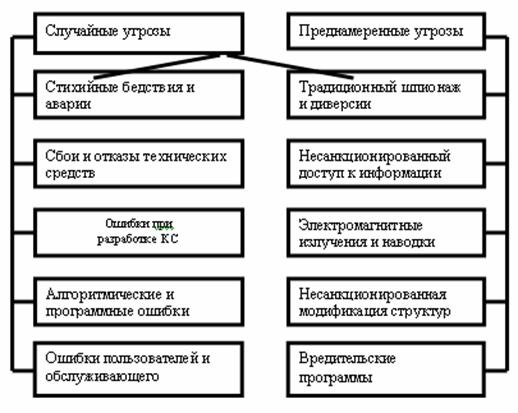

По природе возникновения различают:

- естественные угрозы, вызванные воздействиями

на КС объективных физических процессов или стихийных природных явлений;

- искусственные угрозы безопасности,

вызванные деятельностью человека.

По степени преднамеренности проявления различают

случайные и преднамеренные угрозы безопасности.

По непосредственному источнику угроз.

Источниками угроз могут быть:

- природная среда, например, стихийные

бедствия;

- человек, например, разглашение

конфиденциальных данных;

санкционированные программно-аппаратные

средства, например, отказ в работе операционной системы;

несанкционированные

программно-аппаратные средства, например, заражение компьютера вирусами.

По положению источника угроз. Источник угроз может

быть расположен:

- вне контролируемой зоны КС, например,

перехват данных, передаваемых по каналам связи;

- в пределах контролируемой зоны КС,

например, хищение распечаток, носителей информации;

непосредственно в КС, например,

некорректное использование ресурсов.

По степени воздействия на КС различают:

- пассивные угрозы, которые при реализации

ничего не меняют в структуре и содержании КС (угроза копирования данных);

- активные угрозы, которые при

воздействии вносят изменения в структуру и содержание КС (внедрение аппаратных

и программных спецвложений).

По этапам доступа пользователей или программ к

ресурсам КС:

- угрозы, которые могут проявляться на этапе

доступа к ресурсам КС;

- угрозы, проявляющиеся после разрешения

доступа (несанкционированное использование ресурсов).

По текущему месту расположения информации в КС:

- угроза доступа к информации на внешних

запоминающих устройствах (ЗУ), например, копирование данных с жесткого диска;

- гроза доступа к информации в

оперативной памяти (несанкционированное обращение к памяти);

угроза доступа к информации,

циркулирующей в линиях связи (путем незаконного подключения).

По способу доступа к ресурсам КС:

- угрозы, использующие прямой стандартный путь

доступа к ресурсам с помощью незаконно полученных паролей или путем

несанкционированного использования терминалов законных пользователей;

- угрозы, использующие скрытый

нестандартный путь доступа к ресурсам КС в обход существующих средств защиты.

По степени зависимости от активности КС

различают:

- угрозы, проявляющиеся независимо от

активности КС (хищение носителей информации);

- угрозы, проявляющиеся только в процессе

обработки данных (распространение вирусов).

Виды угроз безопасности.

Все множество потенциальных угроз безопасности информации в КС может быть

разделено на 2 основных класса (рис.1).

Угрозы, которые не связаны с преднамеренными

действиями злоумышленников и реализуются в случайные моменты времени, называют

случайными или непреднамеренными. Механизм реализации случайных угроз в целом

достаточно хорошо изучен, накоплен значительный опыт противодействия этим

угрозам.

Стихийные бедствия и аварии чреваты наиболее

разрушительными последствиями для КС, так как последние подвергаются

физическому разрушению, информация утрачивается или доступ к ней становится

невозможен.

Сбои и отказы сложных систем неизбежны. В

результате сбоев и отказов нарушается работоспособность технических средств,

уничтожаются и искажаются данные и программы, нарушается алгоритм работы

устройств.

Рис. 1. Класссификация

угроз безопасности

.3 Угрозы безопасности информации в

КС

Ошибки при разработке КС, алгоритмические и

программные ошибки приводят к последствиям, аналогичным последствиям сбоев и

отказов технических средств. Кроме того, такие ошибки могут быть использованы

злоумышленниками для воздействия на ресурсы КС.

В результате ошибок пользователей и

обслуживающего персонала нарушение безопасности происходит в 65% случаев.

Некомпетентное, небрежное или невнимательное выполнение функциональных

обязанностей сотрудниками приводит к уничтожению, нарушению целостности и

конфиденциальности информации.

Преднамеренные угрозы связаны с

целенаправленными действиями нарушителя. Данный класс угроз изучен

недостаточно, очень динамичен и постоянно пополняется новыми угрозами.

.4 Несанкционированный доступ к

информации

Несанкционированный доступ к информации (НСД) происходит

обычно с использованием штатных аппаратных и программных средств КС, в

результате чего нарушаются установленные правила разграничения доступа

пользователей или процессов к информационным ресурсам. Под правилами

разграничения доступа понимается совокупность положений, регламентирующих права

доступа лиц или процессов к единицам информации. Наиболее распространенными

нарушениями являются:

- перехват паролей - осуществляется специально

разработанными программами;

- “маскарад” - выполнение каких-либо действий

одним пользователем от имени другого;

незаконное использование привилегий -

захват привилегий законных пользователей нарушителем.

Процесс обработки и передачи информации

техническими средствами КС сопровождается электромагнитными излучениями в окружающее

пространство и наведением электрических сигналов в линиях связи. Они получили

названия побочных электромагнитных излучений и наводок (ПЭМИН). С помощью

специального оборудования сигналы принимаются, выделяются, усиливаются и могут

либо просматриваться, либо записываться в запоминающихся устройствах (ЗУ).

Электромагнитные излучения используются злоумышленниками не только для

получения информации, но и для ее уничтожения.

Большую угрозу безопасности информации в КС

представляет несанкционированная модификация алгоритмической, программной и

технической структур системы, которая получила название “закладка”.

Как правило, “закладки” внедряются в

специализированные системы и используются либо для непосредственного

вредительского воздействия на КС, либо для обеспечения неконтролируемого входа

в систему.

Вредительские программы.

Одним

из основных источников угроз безопасности является использование специальных

программ, получивших общее название “вредительские программы”. К таким

программам относятся:

- “компьютерные вирусы” - небольшие программы,

которые после внедрения в ЭВМ самостоятельно распространяются путем создания

своих копий, а при выполнении определенных условий оказывают негативное

воздействие на КС [8; 58];

- “черви” - программы, которые выполняются

каждый раз при загрузке системы, обладающие способностью перемещаться в КС или

сети и самовоспроизводить копии. Лавинообразное размножение программ приводит к

перегрузке каналов связи, памяти, а затем к блокировке системы;

“троянские кони” - программы, которые

имеют вид полезного приложения, а на деле выполняют вредные функции (разрушение

программного обеспечения, копирование и пересылка злоумышленнику файлов с

конфиденциальной информацией и т.п.).

Утечка информации.

Кроме

указанных выше угроз безопасности, существует также угроза утечки информации,

которая с каждым годом становится все более значимой проблемой безопасности.

Чтобы эффективно справляться с утечками, необходимо знать каким образом они

происходят (рис.2).

Рис. 2.

Распределение утечек по основным типам угроз

На четыре основных типа утечек приходится

подавляющее большинство (84%) инцидентов, причем половина этой доли (40%)

приходится на самую популярную угрозу - кражу носителей. 15% составляет инсайд.

К данной категории относятся инциденты, причиной которых стали действия

сотрудников, имевших легальный доступ к информации. Например, сотрудник не имел

права доступа к сведениям, но сумел обойти системы безопасности. Или инсайдер

имел доступ к информации и вынес ее за пределы организации. На хакерскую атаку

также приходится 15% угроз. В эту обширную группу инцидентов попадают все

утечки, которые произошли вследствие внешнего вторжения. Не слишком высокая

доля хакерских вторжений объясняется тем, что сами вторжения стали незаметнее.

14% составила веб-утечка. В данную категорию попадают все утечки, связанные с

публикацией конфиденциальных сведений в общедоступных местах, например, в

Глобальных сетях. 9% - это бумажная утечка. По определению бумажной утечкой

является любая утечка, которая произошла в результате печати конфиденциальных

сведений на бумажных носителях. 7% составляют другие возможные угрозы. В данную

категорию попадают инциденты, точную причину которых установить не удалось, а

также утечки, о которых стало известно постфактум, после использования

персональных сведений в незаконных целях.

Кроме того, в настоящее время активно

развивается фишинг - технология Интернет-мошенничества, которая заключается в

краже личных конфиденциальных данных, таких как пароли доступа, номера

кредитных карт, банковских счетов и другой персональной информации. Фишинг (от

анг. Fishing - рыбалка) расшифровывается как выуживание пароля и использует не

технические недостатки КС, а легковерность пользователей Интернета. Злоумышленник

закидывает в Интернет приманку и “вылавливает всех рыбок” - пользователей,

которые на это клюнут.

Не зависимо от специфики конкретных видов угроз,

информационная безопасность должна сохранять целостность, конфиденциальность,

доступность. Угрозы нарушения целостности, конфиденциальности и доступности

являются первичными. Нарушение целостности включает в себя любое умышленное

изменение информации, хранящейся в КС или передаваемой из одной системы в

другую. Нарушение конфиденциальности может привести к ситуации, когда

информация становится известной тому, кто не располагает полномочия доступа к

ней. Угроза недоступности информации возникает всякий раз, когда в результате

преднамеренных действий других пользователей или злоумышленников блокируется

доступ к некоторому ресурсу КС.

Еще одним видом угроз информационной

безопасности является угроза раскрытия параметров КС. В результате ее

реализации не причиняется какой-либо ущерб обрабатываемой в КС информации, но

при этом существенно усиливаются возможности проявления первичных угроз.

2. Практическая часть

.1 Программа построение графика

функции на языке Pascal

2.1.1 Исходные данные

Функция: sin(3x) +

0.5sin(x)

Интервал: [0,2П]

Шаг: 2П/36

Вывести график функции y(F(x)):

F(x)

на интервале [0,2; π];

,5, если F(x)<0

на интервале [π; 1,5 π].

.1.2 Текст программы

program

praktika;crt,graphABC;F:text;,dx,y:real;,maxy,minx,miny,px,py,ox,oy,i,x1:integer;,Ay:string;:string;(F,'table.dat');(F);(F);:=25;:=240;:=90;:=40;(minx,miny,615,miny);(minx,25,minx,455);(630,miny-5,'X');

TextOut(minx,5,'Y');:=x1;

Writeln(F,' X ','

Y');(20,200,30,200);(20,80,30,80);(20,310,30,310);(20,385,30,385);(20,120,30,120);(20,160,30,160);(20,275,30,275);(20,345,30,345);(155,230,155,250);(445,230,445,250);(310,230,310,250);(570,230,570,250);(10,190,'1');(10,70,'4');

textout(10,110,'3');(10,230,'0');(5,300,'-2');(5,375,'-4');(10,150,'2');(5,265,'-1');(5,335,'-3');(140,250,'0.5pi');(430,250,'1.5pi');

textout(305,250,'pi');(560,250,'2pi');x<=(2*pi)

do

begin:=sin(3*X)+sin(0.5*X);

if (y<=0) and (x>=pi) and

(x<=1.5*pi) then begin setpencolor(clred); y:=-0.5;

endsetpencolor(clblue);(X:1:8,Ax);(Y:1:8,Ay);(F,Ax,';',Ay);:=minx+round(x*maxx);:=miny-round(y*maxy);x=x1

then Putpixel(px,py,12)(ox,oy,px,py);:=px;:=py;:=x+2*PI/30;:='график

функции sin(3x)+0.5sin(x)';

textout(370,370,s);

s:='Автор: Исаев

Антон';

textout(80,370,s);

s:='График на

паскале';

textout(370,20,s);;;(F);.

2.1.3 График полученных значений

Графическая интерпретация полученных значений

функции приведена на рисунке ниже.

График значений

заданной функции

.1.4 Значения и график функций,

выполненные в MS

Excel

Значения функции, полученные в MS

Excel, приведены в

таблице.

Результаты

вычислений, полученные в MS

Excel

|

x

|

sin(3x)+0.5sin(x)

|

y=f(x)

|

|

0,00

|

0,00

|

0

|

|

0,17

|

0,59

|

0,58655

|

|

0,35

|

1,04

|

1,03669

|

|

0,52

|

1,25

|

1,24988

|

|

0,70

|

1,19

|

1,18781

|

|

0,87

|

0,88

|

0,88403

|

0,43

|

0,43447

|

|

1,22

|

-0,03

|

-0,02865

|

|

1,40

|

-0,37

|

-0,37262

|

|

1,57

|

-0,50

|

-0,5

|

|

1,74

|

-0,37

|

-0,37487

|

|

1,92

|

-0,03

|

-0,03251

|

|

2,09

|

0,43

|

0,43009

|

|

2,27

|

0,88

|

0,8804

|

|

2,44

|

1,19

|

1,18603

|

|

2,62

|

1,25

|

1,25057

|

|

2,79

|

1,04

|

1,03982

|

|

2,97

|

0,59

|

0,59147

|

|

3,14

|

0,01

|

0,00557

|

|

3,31

|

-0,58

|

-0,5

|

|

3,49

|

-1,03

|

-0,5

|

|

3,66

|

-1,25

|

-0,5

|

|

3,84

|

-1,19

|

-0,5

|

|

4,01

|

-0,89

|

-0,5

|

|

4,19

|

-0,44

|

-0,5

|

|

4,36

|

0,02

|

0,02478

|

|

4,54

|

0,37

|

0,37035

|

|

4,71

|

0,50

|

0,49998

|

|

4,88

|

0,38

|

0,3771

|

|

5,06

|

0,04

|

|

5,23

|

-0,43

|

-0,42571

|

|

5,41

|

-0,88

|

-0,87676

|

|

5,58

|

-1,18

|

-1,18422

|

|

5,76

|

-1,25

|

-1,25122

|

|

5,93

|

-1,04

|

-1,04293

|

График функций в MS

Excel

2.2 Макросы

.2.1 Создание проекта распоряжения

Sub

Создание_Проекта_Распоряжения1()

Создание_Проекта_Распоряжения1 Макрос

Проект распоряжения согласно указания №ХХХ

Documents.Add

Template:="Normal", NewTemplate:=False,

DocumentType:=0.ParagraphFormat.Alignment =

wdAlignParagraphRight.ParagraphFormat.Alignment =

wdAlignParagraphCenter.TypeBackspace.TypeText Text:="Проект

служебного

распоряжения

"

Selection.InsertDateTime

DateTimeFormat:="dd.MM.yyyy H:mm:ss", _:=False,

DateLanguage:=wdRussian, CalendarType:= _,

InsertAsFullWidth:=False.TypeParagraph.TypeParagraph.TypeText Text:="№

56".TypeParagraph.TypeText Text:="Пермь".TypeParagraph.Keyboard

(1033).TypeText Text:="[".Keyboard (1049).TypeText Text:="О

создании".Keyboard (1033).TypeText

Text:="]".TypeParagraph.Keyboard (1049).TypeText

Text:="ПРЕДЛАГАЮ".TypeParagraph.ParagraphFormat.Alignment =

wdAlignParagraphLeft.TypeText Text:="1. Создать..".TypeParagraph.TypeText

Text:="2.определить..".TypeParagraph.TypeText

Text:="3.Считать...".TypeParagraph.TypeText Text:="4.Распоряжение

довести

по

принадлежности.".TypeParagraph.TypeText

Text:= _

"5.контроль за исполнение распоряжения

возложить на заместите"

Selection.TypeText

Text:="лей

начальника по курируемым направлениям"

ActiveDocument.SaveAs

FileName:="Проект

служебного распоряжения 18.docx",

_

FileFormat:= wdFormatXMLDocument,

LockComments:=False, Password:="", _

AddToRecentFiles:=True,

WritePassword:="", ReadOnlyRecommended: =False, _:=False,

SaveNativePictureFormat: =False, SaveFormsData _

:=

False, SaveAsAOCELetter:=FalseSub

2.2.2 Создание рабочего бюджета

Sub Создание_рабочего_проекта2()

Создание проекта рабочего бюджета

Range("A1:G1").Select

Range("G1").ActivateSelection

.HorizontalAlignment = xlCenter

.VerticalAlignment = xlBottom

.WrapText = False

.Orientation = 0

.AddIndent = False

.IndentLevel = 0

.ShrinkToFit = False

.ReadingOrder = xlContext

.MergeCells =

FalseWith.Merge.FormulaR1C1 = "Период

времени"("A2").Select.FormulaR1C1

= "Дата/время"("B:B").Select("B2").Activate("A:A").EntireColumn.AutoFit("A3").Select.FormulaR1C1

= "Операция"("A4").Select.WindowState

= xlMinimized.WindowState = xlNormal("A4").Select.FormulaR1C1 =

"№ п/п"("B4").Select.FormulaR1C1

= "Дата"("A3:B3").SelectSelection

.HorizontalAlignment = xlCenter

.VerticalAlignment = xlBottom

.WrapText = False

.Orientation = 0

.AddIndent = False

.IndentLevel = 0

.ShrinkToFit = False

.ReadingOrder = xlContext

.MergeCells =

FalseWith.Merge("A2:B2").SelectSelection

.HorizontalAlignment = xlCenter

.VerticalAlignment = xlBottom

.WrapText = False

.Orientation = 0

.AddIndent = False

.IndentLevel = 0

.ShrinkToFit = False

.ReadingOrder = xlContext

.MergeCells =

FalseWith.Merge("C4").Select.FormulaR1C1 = "Описание"("D4").Select.FormulaR1C1

= "Сумма"("E4").Select.FormulaR1C1

= "Дебет"("F4").Select.FormulaR1C1

= "Кредит"("F4").Select("C:C").ColumnWidth

= 8.57("C:C").EntireColumn.AutoFit("G3:G4").SelectSelection

.HorizontalAlignment = xlCenter

.VerticalAlignment = xlBottom

.WrapText = False

.Orientation = 0

.AddIndent = False

.IndentLevel = 0

.ShrinkToFit = False

.ReadingOrder = xlContext

.HorizontalAlignment = xlCenter

.VerticalAlignment = xlBottom

.WrapText = False

.Orientation = 0

.AddIndent = False

.IndentLevel = 0

.ShrinkToFit = False

.ReadingOrder = xlContext

.MergeCells =

FalseWith.Merge.FormulaR1C1 = "Проводка"("A1:G4").Select.Borders(xlDiagonalDown).LineStyle

= xlNone.Borders(xlDiagonalUp).LineStyle = xlNoneSelection.Borders(xlEdgeLeft)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWithSelection.Borders(xlEdgeTop)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWithSelection.Borders(xlEdgeBottom)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWithSelection.Borders(xlEdgeRight)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWithSelection.Borders(xlInsideVertical)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWithSelection.Borders(xlInsideHorizontal)

.LineStyle = xlContinuous

.ColorIndex = 0

.TintAndShade = 0

.Weight =

xlThinWith("D13").Select"C:\Users\dns\Documents\4 блок".SaveAs

Filename:="C:\Users\dns\Documents\Книга1.xlsm",

_:=xlOpenXMLWorkbookMacroEnabled, CreateBackup:=False

Sub

.2.3 Переходы страниц. Переход на

следующую страницу

Sub Переход_страниц()

Переход_страниц Макрос

Макрос записан 21.06.2012 Антон

Selection.GoTo What:=wdGoToPage,

Which:=wdGoToNext, Count:=1,

Name:="".Find.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Forward = True

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms = FalseWith.GoTo

What:=wdGoToPage, Which:=wdGoToNext, Count:=1, Name:="".GoTo

What:=wdGoToPage, Which:=wdGoToNext, Count:=1, Name:="".GoTo

What:=wdGoToPage, Which:=wdGoToNext, Count:=1,

Name:="".Find.ClearFormatting.Find.Replacement.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Forward = True

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms =

FalseWith.Find.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Forward = True

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms = FalseWith.GoTo

What:=wdGoToPage, Which:=wdGoToNext, Count:=1, Name:="".GoTo

What:=wdGoToPage, Which:=wdGoToNext, Count:=1,

Name:="".Find.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms =

FalseWith.ActivePane.VerticalPercentScrolled = 57.Find.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Forward = True

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms = False

End WithSub

«Переход страницы назад»:

Переход_страниц_назад Макрос

Макрос записан

20.06.2012 Антон.GoTo

What:=wdGoToPage, Which:=wdGoToPrevious, Count:=1,

Name:="".Find.ClearFormattingSelection.Find

.Text = ""

.Replacement.Text = ""

.Forward = True

.Wrap = wdFindContinue

.Format = False

.MatchCase = False

.MatchWholeWord = False

.MatchWildcards = False

.MatchSoundsLike = False

.MatchAllWordForms = FalseWithSub

.2.4

Проба

Sub ПРОБА()

ПРОБА1 Макрос

Макрос записан 20.06.2012 Антон

Сочетание клавиш: Ctrl+q

Range("A1").Select.Copy("C1").Select.Paste("C1").Select.Copy("E1").Select.PasteSub

.2.5

Овал

Private Sub CommandButton1_Click()

Макрос2

Макрос2 Макрос

ActiveDocument.Shapes.AddShape(msoShapeOval,

138.4, 135.6, 245.9, _

120.6).Select.ShapeRange.Fill.Solid.ShapeRange.Fill.ForeColor.ObjectThemeColor

= _.ShapeRange.Fill.ForeColor.TintAndShade = 0#.ShapeRange.Fill.BackColor.RGB =

RGB(255, 255, 255).ShapeRange.Fill.Visible =

msoTrue.ShapeRange.Line.ForeColor.ObjectThemeColor =

_.ShapeRange.Line.ForeColor.TintAndShade = -0.05.ShapeRange.Line.Weight =

3#.ShapeRange.Line.Style = msoLineSingle.ShapeRange.Line.Visible =

msoTrue.ShapeRange.Shadow.Type =

msoShadow3.ShapeRange.Shadow.ForeColor.ObjectThemeColor =

_.ShapeRange.Shadow.ForeColor.TintAndShade =

-0.5.ShapeRange.Shadow.Transparency = 0.5.ShapeRange.Shadow.OffsetX =

1#.ShapeRange.Shadow.OffsetY = 2#.ShapeRange.Shadow.Visible =

msoTrue.ShapeRange.ThreeD.Visible = msoFalse.ShapeRange.Fill.ForeColor.RGB =

RGB(255, 255, 0).ShapeRange.Fill.Visible = msoTrue.ShapeRange.Fill.SolidSub

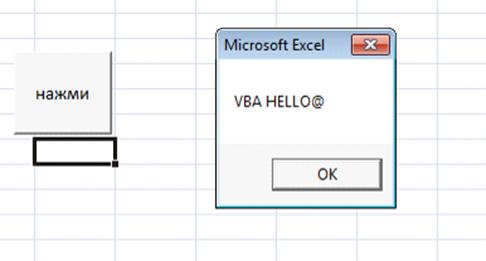

2.2.6 VBA

Hello

Sub MY()"VBA HELLO@"

End Sub

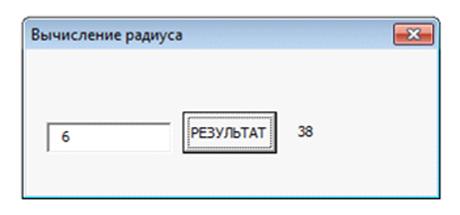

2.2.7 Вычисление радиуса

Sub Радиус()

Радиус Макрос

Макрос создан 20.06.2012 Антон.ShowSub

'Объявляем переменные радиуса и длины окружности

Dim Radius As IntegerLenght As

Integer

' Объявление постоянного числа PiPi = 3.14159Sub

cmdCalc_Click()

'Считывание чисел в окне ввода

Radius = txtRadius.Text

' Считаем…

Lenght = 2 * Radius

* Pi

'Полученный результат выводим на Label.Caption =

LenghtSub

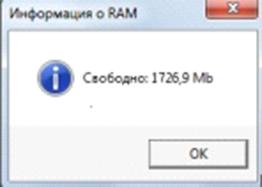

2.2.8 Информация о свободной памяти

Private

Declare Sub

GlobalMemoryStatus

Lib "kernel32"

(lpBuffer

As MEMORYSTATUS)

Private Type MEMORYSTATUSAs LongAs

LongAs LongAs LongAs LongAs LongAs LongAs LongTypeSub UserForm_Initialize()w1

As MEMORYSTATUSq1 As Singleq2 As Singled2 As Stringe As Integer.dwLength =

Len(w1)w1= w1.dwMemoryLoad= w1.dwTotalPhys

d2 = (q2 - q1 * 0.01 * q2) / 1024 ^ 2= Int(d2 *

10) / 10= d2 & " Mb"= MsgBox("Свободно: "

& d2, vbOKOnly + vbInformation, "Информация о

RAM")

If e = 1 ThenIf

End

Sub

Заключение

В заключение хочу сделать краткий вывод о

вышеизложенном: программное обеспечение - это совокупность программ,

позволяющих осуществить на компьютере автоматизированную обработку информации.

Программное обеспечение делится на системное (общее) и прикладное

(специальное).

Системное программное обеспечение обеспечивает

функционирование и обслуживание компьютера, а также автоматизацию процесса

создания новых программ. К системному программному обеспечению относятся:

операционные системы и их пользовательский интерфейс; инструментальные

программные средства; системы технического обслуживания.

Список литературы

. Алексеев А.П. Информатика 2007 /

А.П. Алексеев. - М.: СОЛОН-ПРЕСС, 2007. - 608 с.

. Вьюхин В.В. Информатика и

вычислительная техника: учеб. пособие для инженерных специальностей / В.В.

Вьюхин; под ред. В.Н. Ларионова. - М.: Дрофа, 2002. - 286 с.

. Гейн А.Г. Основы информатики и

вычислительной техники / А.Г. Гейн. - М.: Просвещение, 2002. - 245 с.

. Информатика: практикум по

технологии работы на компьютере / под ред. Н.В. Макаровой. - 2-е изд. - М.:

Финансы и статистика, 2006. - 384 с.

. Макарова Н.В. Информатика:

практикум по технологии работы на компьютере / Н.В. Макарова, С.Н. Рамин. - М.:

Академия, 2007. - 384 с.

. Л.Л. Босова, Н.И. Михайлова. - М.:

Бином, 2002. - 400 с.